サイバー犯罪者は、常に今まで以上に高度なマルウェアを考案しています。例えば、昨年は、Fakecalls という変わったモバイルバンキング型トロイの木馬が登場しました。このマルウェアは、通常のトロイの木馬のようにスパイ活動を行うだけでなく、銀行員を装って被害者と「話す」という変わった手法を使います。オンライン上には、Fakecalls に関する情報はほとんどありません。そこで、当社はその手法を明らかにすることにしました。

アプリを模倣するトロイの木馬

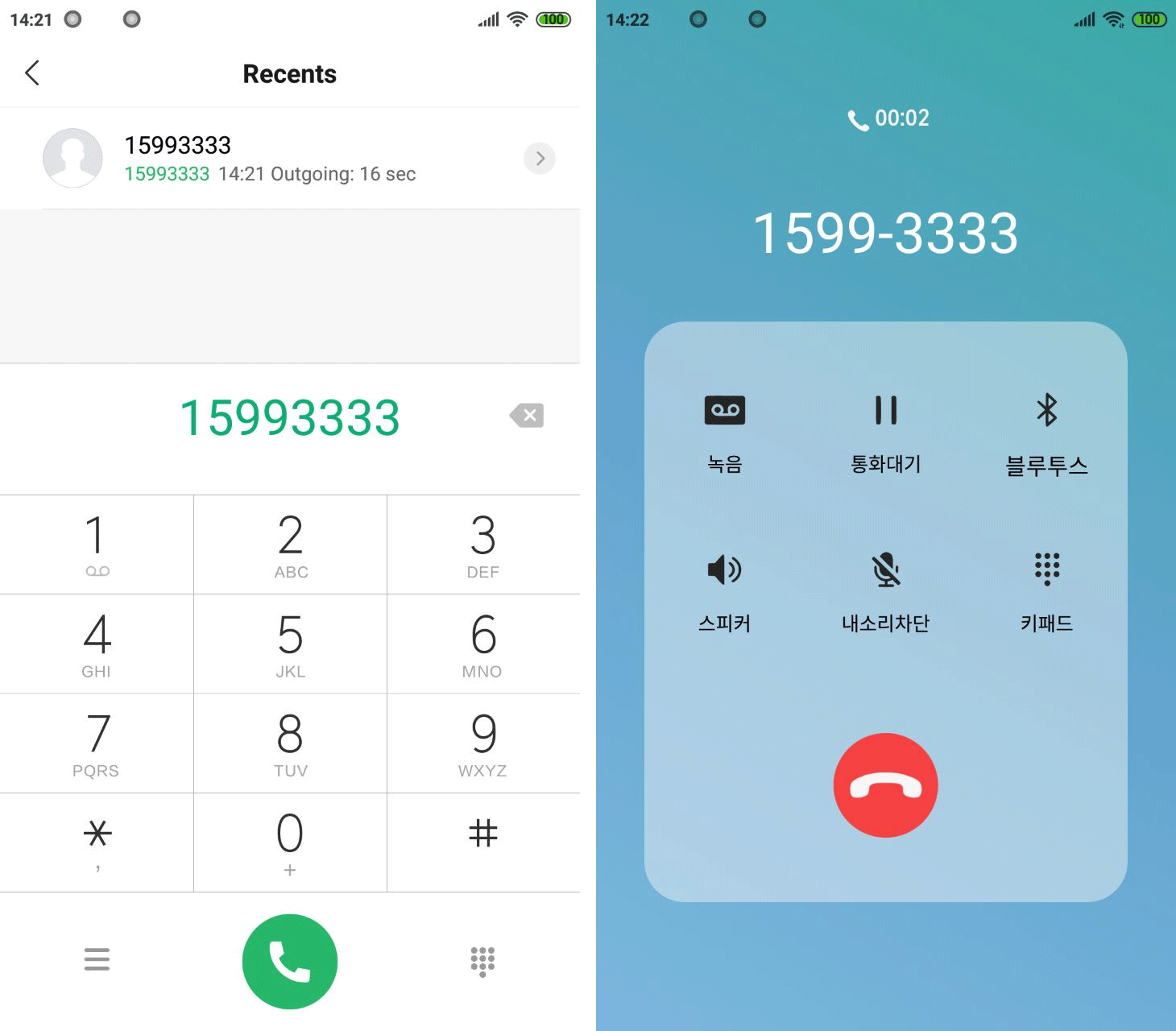

Fakecalls は、韓国でよく使われる銀行(特に KB 国民銀行やカカオバンク)のモバイルアプリを模倣します。興味深いことに、トロイの木馬の作成者は、Fakecalls の画面に通常のロゴだけでなく、それぞれの銀行のサポートの電話番号を表示させます。この番号は、本物の番号であるかのように見えます。例えば、1599-3333 と表示されることがありますが、これはカカオバンクの公式サイトのメインページに載っている番号です。

トロイの木馬は偽アプリのインストール時に、連絡先、マイクやカメラ、位置情報、通話履歴へのアクセスなどあらゆる許可をリクエストします。

銀行との会話

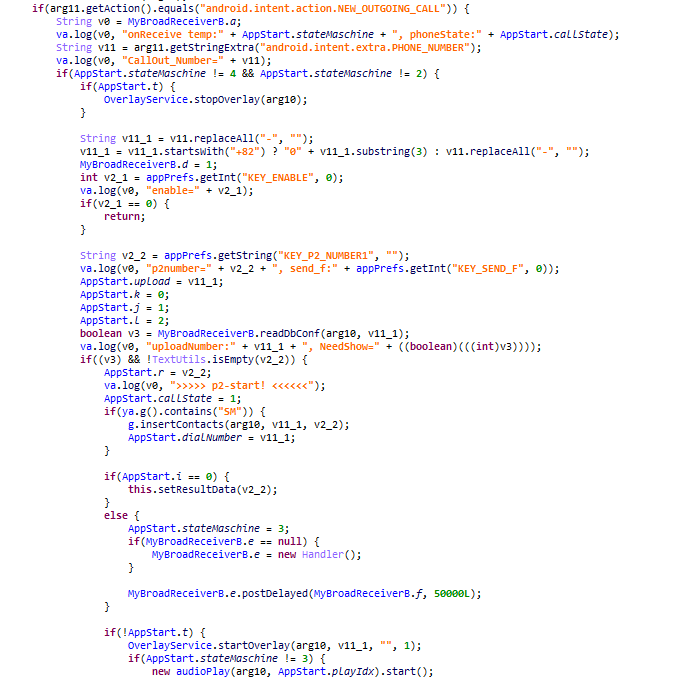

ほかのバンキング型トロイの木馬とは異なり、Fakecalls はカスタマーサポートとの電話での会話を模倣します。被害者が銀行のホットラインに電話をかけると、トロイの木馬は気付かれないように接続を切り、通常の通話アプリではなく、独自の偽の通話画面を開きます。正常に通話しているように思えても、実際には、攻撃者が通話を制御しているのです。

この段階で、トロイの木馬の存在を気付かせるものは、偽の通話画面だけです。Fakecalls のインターフェース言語は 1 つ(韓国語)だけです。つまり、電話でほかのシステム言語(例えば、英語など)を選択している場合、被害者は何か怪しいと気付くでしょう。

通話が傍受された後は 2 つのシナリオが考えられます。偽アプリには電話をかける権限があるため、1 つ目のシナリオでは、Fakecalls は被害者を、直接サイバー犯罪者につなぎます。2 つ目のシナリオでは、トロイの木馬は、銀行の標準的な挨拶の模倣をする、事前に録音した音声を再生します。

トロイの木馬が被害者とのリアルな会話を続けるために、サイバー犯罪者はボイスメールまたはコールセンターの従業員がよく使うような、いくつかのフレーズを韓国語で録音しています。たとえば、被害者は「こんにちは。カカオバンクへのお電話、ありがとうございます。現在、多くのお客様が弊社のコールセンターに電話をおかけになっています。コンサルタントが空き次第、お客様とお話しいたします。<…> サービスの品質向上のために、お客様との会話は録音されます」または、「KB 国民銀行です。お客様の会話は録音されます。オペレーターにおつなぎいたします」といったメッセージを聞くことになります。

その後、銀行員になりすました攻撃者は、支払情報やそのほかの機密情報を被害者から聞きだそうとする可能性があります。

被害者が電話をかける場合だけでなく、電話を受ける場合も Fakecalls は被害者をだますことができます。サイバー犯罪者が被害者に連絡する場合、トロイの木馬はシステム画面上に独自の画面を表示させます。ユーザーには、サイバー犯罪者が実際に使っている電話番号ではなく、トロイの木馬が表示させる銀行のサポートサービスなどの番号が表示されます。

スパイウェアツールキット

電話によるカスタマーサポートの模倣に加えて、Fakecalls には、より一般的なバンキング型トロイの木馬の特徴があります。例えば、攻撃者からの指示があったとき、マルウェアは被害者の電話のマイクをオンにして会話を録音し、それを攻撃者のサーバーへ送ったり、こっそりリアルタイムで電話の音声やビデオを配信したりすることができます。

それだけではありません。偽アプリのインストール中に、トロイの木馬がどのような許可をリクエストしてきたかを覚えていますか?サイバー犯罪者はそれらを使用して、デバイスの位置を特定したり、被害者の電話から連絡先リストまたはファイル(写真や動画を含む)を犯罪者のサーバーへコピーしたり、通話・テキストメッセージの履歴にアクセスしたりすることができます。

こういった許可により、マルウェアは被害者をスパイするだけでなく、そのデバイスをある程度制御することが可能になります。トロイの木馬が着信を切断したり、その着信を履歴から削除したりできるようになり、サイバー犯罪者は、銀行からの本物の通話をブロックして隠せるようになります。

当社のソリューションは、このマルウェアをTrojan-Banker.AndroidOS.Fakecalls として検知し、モバイルデバイスを保護します。

安全のヒントと推奨事項

個人のデータや金銭がサイバー犯罪者の手に渡ることを防ぐために、いくつかヒントを挙げました。

- 公式ストアからのみアプリをダウンロードし、不明なソースからのインストールはしないでください。 公式ストアでは、すべてのプログラムに対してチェックが行われており、マルウェアが侵入していても、即座に取り除かれます。

- アプリがどのような許可を求めるのか 、またはその許可が本当に必要なものであるかを確認しましょう。特に通話やテキストメッセージ、アクセシビリティなど潜在的に危険なものを求められた場合は、迷わず許可を拒否してください。

- 認証情報などは電話で伝えないでください。実際の銀行員は、オンラインバンキングのログイン資格情報、PIN、カードのセキュリティコードまたはテキストメッセージで送信される確認コードを聞き出すことはありません。怪しいと感じたら、銀行の公式サイトにアクセスして、従業員が顧客にどのような情報を尋ねるのか確認してください。

- お客様のすべてのデバイスをバンキング型トロイの木馬やそのほかのマルウェアから守る堅牢なソリューションのインストールをお勧めします。

Android

Android

ヒント

ヒント