起動したこともない盗難対策のソフトウェアがコンピューター上で稼働していたとしたら?それも、コンピューターへの遠隔アクセスを可能にするようなソフトウェアだったら?しかも、削除できず、ハードディスクを物理的に取り替えることもできなかったら?都市伝説のように聞こえるかもしれませんが、これは実際の話なのです。

ここで紹介するのはまさしく、Kaspersky Labのマルウェア研究者であるセルゲイ・ベロフ(Sergey Belov)の身に起こったことです。ベロフは妻の私物ラップトップ上でソフトウェアに関連するエラーを調査していました。そのとき、ある疑わしいプロセスが彼の注意を引きました。最初は未知のルートキットを見つけたのだと思いました。しかし、それは正規のものであることが判明します – ラップトップ向けに広く利用されている盗難対策ソフトウェア、Absolute Computraceソフトウェアエージェントの一部だったのです。Computraceの特異な点は、ユーザーのコンピューター上で非常に独占的なポジションを占めていることです。Computraceエージェントの一部はBIOSまたはUEFIに常駐しています。BIOSやUEFIとはハードコードされたプログラムシーケンスが搭載されたチップで、コンピューターの起動時にオペレーティングシステムより先に実行されます。このため「ハードリセット」後やディスクの交換後でも、Computraceは消去されません。一番気がかりなのは、ベロフの妻はこのソフトウェアをアクティベートしたことなどなく、その存在に気付いてもいなかったことです。さらに分析を重ねると、困ったことが判明しました。Computraceエージェントを乗っ取ってコンピューターをリモートからハッキングすることが可能な状態だったのです。

モバイルデバイスには、盗難対策ソフトウェアが必須です。小さくて高価なガジェットは盗難に遭いやすいからです。盗難対策ソフトウェアの設計は簡単なことではありません。そうしたソフトウェアは、サイズが小さくて目立たないものでなければなりません。また、盗まれた場合に位置の報告やアクションの要請ができるように、主サーバーとの接続を維持しておく必要があります。さらには、泥棒がソフトウェアを削除できない設計になっていなければなりません。こうした要件を満たすため、盗難対策ソフトウェアはマシンの下層で動作しますし、コンピューター上で大きな権限を持っている必要があります。こうした強力なアプリケーションにぜい弱性があったら、何が起こるでしょうか。最悪の場合は、ハッカーがあなたのコンピューターで何でも好きなことができるようになり、実質的に自分のコンピューターにしてしまうかもしれません。

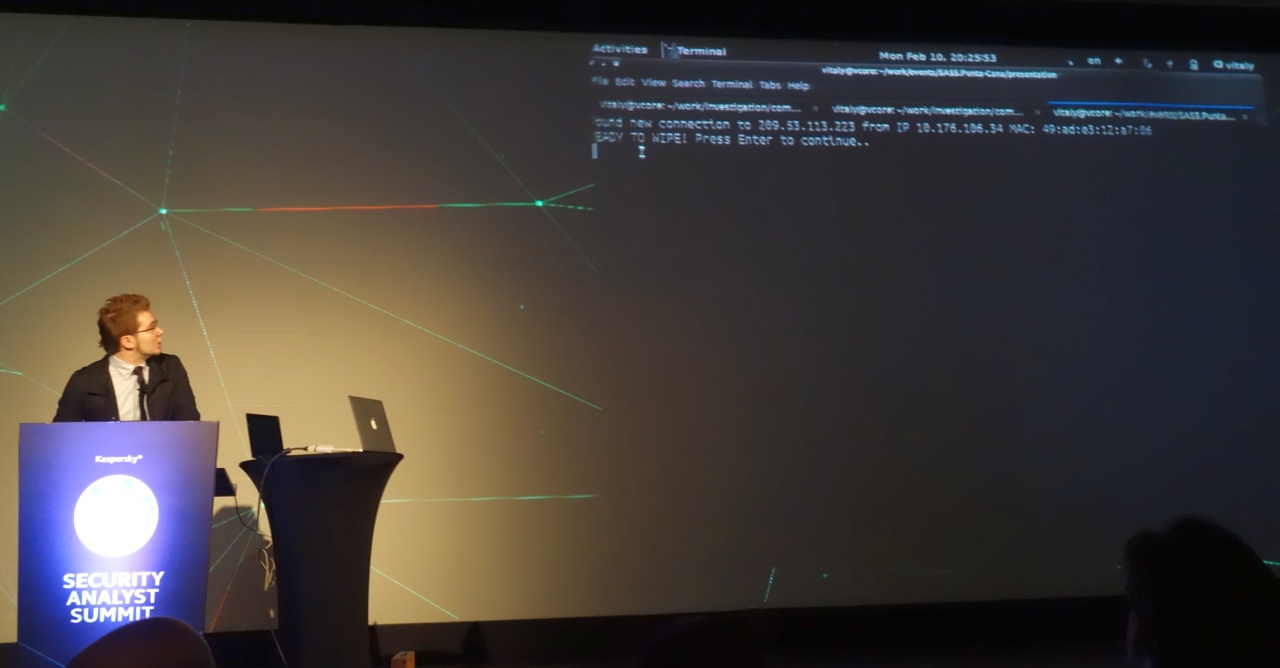

先日のSecurity Analyst Summit 2014で、私はKaspersky Labのヴィタリー・カムリュク(Vitaly Kamluk)とセルゲイ・ベロフによる現実に即したデモンストレーションを目の当たりにしました。この2人の研究者は、購入したばかりのAsusラップトップを開け、初回起動時の一般的な手順を実行しました。そして別のコンピューターからリモートでAsusラップトップのカメラをアクティベートし、ついにはリモート消去の手順を開始しました。これは、暗号化されていないネットワークパケットを傍受して、いくらかのデータを送り返し、元のComputraceサーバーとの通信を模倣するという方法で行われました。

今あなたは、自分のラップトップにComputraceエージェントが入っていないか、すぐにでも確認したいと思っているかもしれません。すっかり消してしまう気になったかもしれませんが、わざわざ試す必要はありません – 削除は大変に困難です。盗難対策用という目的を考えれば当然ですが、このエージェントは削除されないように抵抗します。Computraceエージェントが含まれているBIOSは、起動のたびにComputraceの存在をチェックします。見つからなかった場合は、BIOSからWindows OSに小さなプログラムがインストールされます。Windowsの起動時に、このプログラムがComputraceエージェントの完全版をインターネットからダウンロードしてアクティブにします。このときの手順がリモート攻撃に対してぜい弱であり、SAS 2014で実演されたものです。

この分析の詳細は、Securelistに掲載されています。また、Computraceエージェントの動作のインジケーター一覧もここで確認できます。Kaspersky Security Networkのデータによれば、Kasperskyのお客様のうち15万人のマシンでComputraceエージェントがアクティブになっています。カムリュクの推定では、Computraceがアクティブになっているコンピューターは世界に200万台あります。そのうちユーザーの意思でアクティベートされているものがどれほどあるかはわかりません。

ComputraceのBIOS部分は、多くの一般的なBIOS/UEFIチップにプリインストールされており、Acer、Asus、Sony、東芝、HP、Lenovo、Samsungなどのラップトップに搭載されています。Computraceの有効化・無効化を切り替えるオプションが表示されるラップトップもありますが、表示されないものもあります。また、BIOSコンポーネントを搭載するすべてのコンピューターがComputraceを実行しているわけではなく、多くのコンピューターでは無効になっています。しかしKaspersky Labの研究者は、新規購入したラップトップでも、開梱した直後の初回起動時からComputraceエージェントがアクティブになっている場合があることを突き止めました。こうしたエージェントがなぜアクティブになっているのか、そして誰が制御権限を持っているのかは謎に包まれたままです。

盗難対策

盗難対策

ヒント

ヒント