昨年の3月中旬、世界保健機関(WHO)が新型コロナウイルス感染症(COVID-19)の拡大を正式にパンデミック(世界的流行)と認めました。これを受け、各国はこぞって感染拡大防止策を打ち出しました。

広く取り入れられたのが、オフィスワークからテレワークへの切り替えです。しかし、切り替えの時間的猶予がほとんどなかったことから、適切なセキュリティ対策を講じる時間を十分に取れなかった企業が多く、数々の新たなセキュリティリスクの多くに対して脆弱性を残した状態となりました(リンク先は英語)。最も多く見られた攻撃の一つは、従業員が会社のリソースへリモートアクセスする際に使用するプロトコルを狙ったものです。

RDPへの攻撃が大きく増加

リモートデスクトッププロトコル(RDP)は、WindowsやWindows Serverへのアクセスに使用される、おそらく最も一般的なリモートデスクトップ接続です。テレワークへの切り替えが進むと、RDPに対する総当たり攻撃が急増しました(英語記事)。総当たり攻撃とは、さまざまなユーザー名とパスワードを、正しい組み合わせが見つかるまで試すことで不正アクセスを試みる攻撃です。総当たり攻撃が成功すれば、攻撃者は企業リソースにアクセス可能となります。

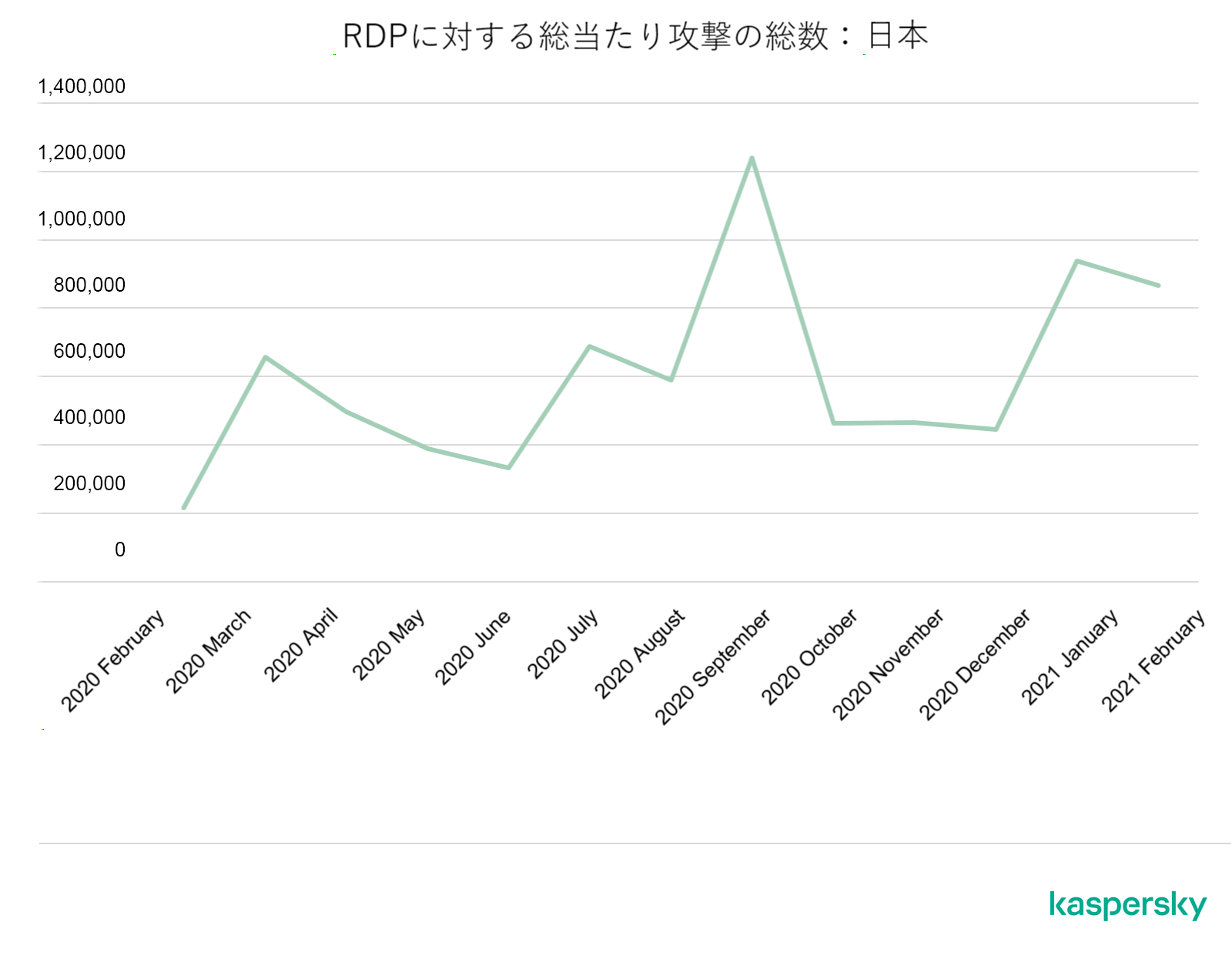

過去1年間を通じ、総当たり攻撃の総数は増減を繰り返していますが、パンデミック前の水準に比べると増加しています。

Kasperskyのテレメトリデータによると、2020年3月に世界各地でロックダウンが実施された後、RDPに対する総当たり攻撃の総数は大幅に増加しました。全世界の数値を見ると、2020年2月の9,310万件から、1か月後の2020年3月には2億7,740万件と、約3倍になっています。2020年4月以降は月間の攻撃数が3億件を下回ることはなく、11月には全世界で4億900万件という過去最高の発生件数を記録しました。

パンデミックの発生から1年近くが経過した2021年2月には3億7,750万件となっており、2020年2月に確認された9,310万件とは非常に大きな開きがあります。

日本のデータを見てみると、2020年2月の件数は21.5万件、2021年2月の件数は86.5万件と、同様に大きく増加しています。

Kasperskyのセキュリティリサーチャーであるディミトリ・ガロフ(Dmitry Galov)は、オフィス勤務が再開されても何らかの形でテレワークという勤務形態は継続されるであろうとの見方を示した上で、RDPに対するサイバー攻撃は今後も高い比率で発生するだろうと述べています。「2020年、企業はセキュリティインフラをアップデートする必要があるのだということが明確になりました。まずは、リモートデスクトップ接続の保護を強化するところから始めるのもよいでしょう」

脅威の状況はパンデミック宣言以降どのように変化を見せたのか、詳しくはSecurelist記事『COVID-19: Examining the threat landscape a year later』をご参照ください(リンク先は英語)。

対策

企業リソースを総当たり攻撃から守るには、以下の対策をお勧めします。

- RDPへの接続は、企業VPNを通じてのアクセスとする。

- リモート接続する場合にはネットワークレベル認証(NLA)を使用した接続とする。

- 可能であれば、多要素認証を有効にする。

- ネットワーク経由の脅威に対応可能な企業向けセキュリティ製品(例えばKaspersky Endpoint Security for Business)を使用する。

脅威

脅威

ヒント

ヒント