新型コロナウイルスのニュースがインターネットを流れる中、この話題に乗じて利益を得ようとするサイバー犯罪が現れています。Kasperskyでは先週、新型コロナウイルス関連情報を装う悪意あるファイルを複数検知しました。このほか、感染予防に効果があるとうたってマスクを宣伝するスパムメールや、米国疾病管理予防センターをかたるフィッシングメールを観測しています。

※2020年1月31日に公開した記事に情報を追加してお届けします

2020年2月5日更新:高機能マスク関連スパムメールの情報を追加

2020年2月11日更新:米国疾病管理予防センター関連フィッシングの情報を追加

高機能マスクを宣伝するスパムメール

現在出回っているスパムメールの中に、高機能マスクを宣伝するものが見られます。「新型コロナウイルスを初めとするウイルスの空気感染を99.99%の確率で防ぐ」といううたい文句が使われています。メールに記載されたリンクをクリックすると、マスクの販売ページが表示され、購入のためにクレジットカード情報の入力が求められます。しかし、このWebサイトは、宣伝されている製品とは何の関係もないサイトです。したがって、お金を払っても商品が届かない可能性が高く、届いたとしても広告どおりの品質が保証されない商品である可能性もあります。

Kasperskyのスパムアナリスト、マリア・ヴェルゲリス(Maria Vergelis)は次のように述べています。「私たちはしばしば、大きな話題に関連するスパムメールを検知します。今回のスパムメールは、”あなたの身を脅かすものから守る優れた品質の商品である”と言う割に実際はそれほどの品質ではない、またはそもそもそのような商品が存在しない場合がある、という典型的なパターンです。このようなマスクの需要がアジア地域で高まっていることから、こうしたスパムメールは人々の関心を集めると考えられます」

「新型コロナウイルスの感染予防に効果がある」としてマスクを宣伝するスパムメール

スパムメールが宣伝する商品の販売ページ画面

米国疾病管理予防センターからの連絡を装うフィッシングメール

実在する米国の機関Centers for Disease Control and Prevention(米国疾病管理予防センター。略称CDC)から届いたように見せかけられた、フィッシングメールが観測されています。差出人のメールアドレスのドメインは「cdc-gov.org」になっており、本物の疾病管理予防センターのドメイン「cdc.gov」とよく似ています。

このメールは「人々の健康状態に関する国内外の状況をまとめる管理システムを設立した。居住区域での新たな感染事例についての情報を参照できる」という内容で、CDCの公式なWebページであるかのように見えるリンクが記載されています。

米国疾病管理予防センター(CDC)から届いたように見せかけられた、新型コロナウイルス関連のフィッシングメール

リンクをクリックすることで表示されるWebサイトは、Microsoft Outlookの画面に見せかけてあり、メールアカウントのログインIDとパスワードの入力を要求します。このWebページはメールアカウントのログイン情報を盗むためにサイバー犯罪者が作ったページであって、Outlookとは何の関係もありません(実際のMicrosoft OutlookのWebページとも見た目がまったく違います)。ここにログインIDとパスワードを入力すると、その情報がサイバー犯罪者の元へ渡ってしまいます。この情報は、後になって、あなたのメールアカウントへアクセスするのに使われる可能性があります。

Microsoft Outlookのログイン画面に見せかけた偽のWebページ

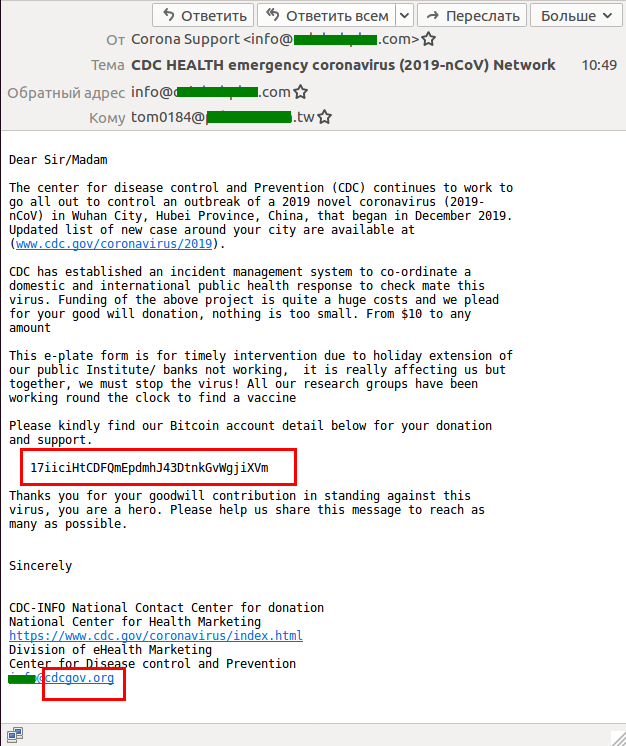

このほか、新型コロナウイルスのワクチン研究に対する寄付をBitcoinで募る内容のフィッシングメールも観測されています。こちらは、差出人のアドレスが「cdcgov.org」となっています(これも偽物のアドレスです)。

新型コロナウイルス関連で寄付を募る内容のフィッシングメール

米国疾病管理予防センターではBitcoinによる寄付を受け付けておらず、寄付も募っていません。今後も、新型コロナウイルスに対する人々の不安につけ込む詐欺が出てくると考えられます。

ウイルス関連情報を装う、悪意あるファイル

これまでにKasperskyでは、新型コロナウイルス関連の情報を装う悪意あるファイルを検知しています。発見された悪意あるファイルは、現在話題となっている新型コロナウイルスに関する文書や動画に見せかけた、PDFファイル、MP4ファイル、DOCXファイルです。

ファイル名には、ウイルスから身を守る手段の解説動画であるかのように匂わせる文言や、最新情報であることをうたう文言が使われています。中には、事実無根のウイルス検出方法をうたうものまであります。このような悪意あるファイル名には、たとえば次のようなものがあります。

2019 Novel Coronavirus.lnk

5 INFOGRAFIA CORONAVIRUS.lnk

Affiche proce_dure de De_tection Coronavirus (3).pdf.lnk

How to prevent Coronavirus(1).mp4.lnk

これらのファイルには、ワームからトロイの木馬に至るまで、さまざまなマルウェアが含まれています。データの破壊、ブロック、改変、コピーを行う能力を持つものもあれば、コンピューターやコンピューターネットワークの動作を阻害するタイプのマルウェアもあります。このようなファイルをダウンロードしてしまうと、セキュリティ製品がコンピューターにインストールされていない場合、マルウェアがコンピューター上にダウンロードされて活動を開始します。

見た目は無害なショートカットだが、実際にはマルウェアを起動するためのショートカット

Kasperskyのマルウェアアナリスト、アントン・イワノフ(Anton Ivanov)は次のように述べています。「これまでにKasperskyでは、ユニーク数にして32個のファイルを検知しています。これらファイルの配布手口を現時点で総合的に把握するには、十分な数ではありませんが、過去の例から見て、攻撃者が用意した新型コロナウイルス関連のWebサイトと悪意あるメールを通じて人々の元に渡っているものと考えられます」

カスペルスキー製品は、新型コロナウイルス関連を装う悪意あるファイルを、以下の検知名で検知およびブロックします。

Worm.VBS.Dinihou.r

Worm.Python.Agent.c

UDS:DangerousObject.Multi.Generic

Trojan.WinLNK.Agent.gg

Trojan.WinLNK.Agent.ew

HEUR:Trojan.WinLNK.Agent.gen

HEUR:Trojan.PDF.Badur.b

被害に遭わないために

詐欺の被害に遭ったり、限定コンテンツのように見せかけた悪意あるプログラムをダウンロードしてしまったりすることのないように、基本的なことですが以下の対策をお勧めします。

- 気になる商品を宣伝するメールを受け取った場合、メールに記載されたリンクを確認しましょう。リンクの上にカーソルを重ねると、リンク先のWebページのURLが表示されます。表示されたページURLとメール本文に記載されたリンクのURLが一致しない場合は、メール本文のリンクをクリックするのではなく、その商品を販売している会社の公式Webサイトをネットで検索し、そこから購入ページにアクセスするようにしましょう。

- 欲しいものがある場合は、必ず公式のオンラインショップから購入しましょう。自分が見ていたWebサイトから別のWebサイトにリダイレクトされた場合には、買おうとしている商品を公式に扱うWebサイトなのかどうかを確認してください。

- 「ここでしか手に入らない情報を入手できる」と主張するリンクがあっても、クリックしないようにしましょう。公式の情報発信元から、信頼できる合法的な情報を得るようにしてください。

- ダウンロードしたファイルの拡張子を確認しましょう。文書ファイルや動画ファイルに「.exe」「.lnk」の拡張子が付くことはありません。

- フィッシング詐欺にありがちな特徴については、こちらの記事を参照してください。

- 幅広い脅威から総合的に保護する、信頼できるセキュリティ製品を使用しましょう。

脅威

脅威

ヒント

ヒント