昨今増加を続ける企業を狙った標的型攻撃や、新たな攻撃手法を用いた高度なサイバー攻撃に対抗するには、効果的な脅威の検知と緩和戦略に関する最新の知識が求められます。

今回のブログは、当社が提供しているサイバーセキュリティの専門家向けのオンライントレーニングシリーズ「Kaspersky Expert Training (xTraining)」をご紹介します。2021年に提供を開始したxTrainingは、SOC、CSIRTなどのセキュリティ対応組織の強化を検討する企業や組織で、インシデントレスポンスやデジタルフォレンジックなどに従事する中級レベル以上のスキルを持つ方々を主な受講の対象者として開発しています。トレーニングコースの開発は、主に当社のグローバル調査分析チーム(GReAT)やグローバル緊急対応チーム(GERT)が担当し、包括的かつ豊富な経験をもとに効果的な脅威の検知と緩和戦略に関する最新の知識を提供しています。

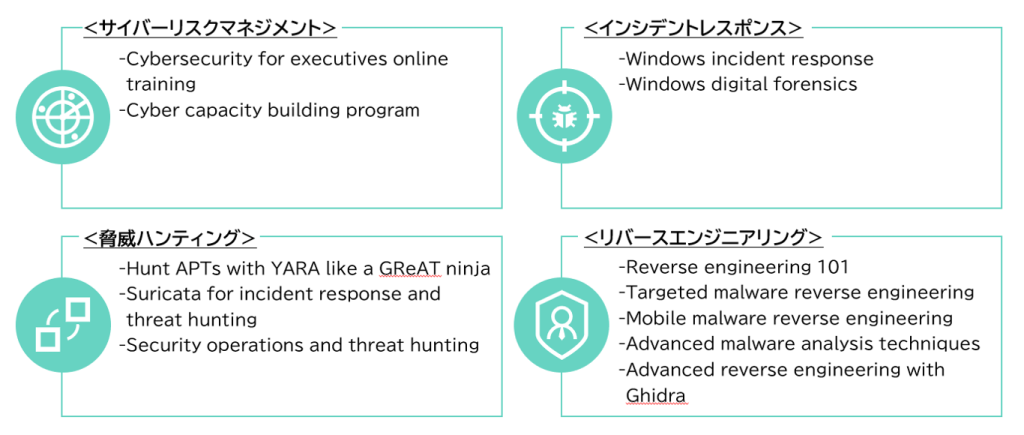

現在、インシデントレスポンス、脅威ハンティング、リバースエンジニアリングなどのカテゴリーで、合計12種類のトレーニングコースを提供しています。各コースは資料のほかに、英語字幕付きの解説動画と専用の仮想ラボを提供し、オンデマンドでご自身のペースで受講することが可能です。

2021年から提供開始した当トレーニングシリーズは、これまでに約50カ国から3,000人以上が受講しています。国際刑事警察機構(インターポール)の捜査官も受講しており、2023年は71人の捜査官が、「リバースエンジニアリング 101」「標的型マルウェアリバースエンジニアリング」「Windowsインシデントレスポンス」などのコースを受講しました。

実際に高度なサイバー攻撃を対処している当社エキスパートが設計したトレーニングコース、受講をぜひご検討ください。

・コース詳細はxTrainingのサイト(英語)でご覧いただけます。

・価格についてはプレスリリースでご確認いただけます。

xTrainingとは?

それではxTrainingのトレーニングを詳しくご紹介していきます。

オンライントレーニング概要

実務に携わるエキスパートが設計したトレーニングをオンデマンドで提供

・インシデントレスポンスやデジタルフォレンジックを実際に担当している当社のエキスパートが、長年の経験から培った専門知識を生かしてトレーニングを設計しています。トレーニングを通じて効果的な脅威検出・緩和に必要な最新の知識を提供します。

・コースは英語字幕付き解説動画で提供します。章ごとに用意されたクイズで内容を振り返りながら、自身の理解度を把握することができます。

・コースの有効期間は6カ月です。受講者はインターネット接続可能なPC・タブレットからご自身のペースで学習が可能です。

仮想ラボでの演習

仮想ラボには必要なツールと実際のサイバー攻撃を再現したシナリオが予めセットされています。実践的なマルウェア解析やインシデント対応を演習として体験することでスキルを習得することができます。

充実したサポート

・トレーニング中、分からないことがあった際には当社のエキスパートに質問することができます。エキスパートは理解を深めるためのアドバイスを行います。

・当社が定期的に開催するサイバーセキュリティに関するさまざまなトピックのブートキャンプへ参加が可能です。

主な講師のご紹介

Ayman Shaaban(アイマン・シャーバン): Kasperskyデジタルフォレンジック、インシデントレスポンス部門グループマネージャー

2014年、GERTのメンバーとして入社、現在はデジタルフォレンジック・インシデントレスポンス(DFIR)マネージャーとしてさまざまな業界におけるサイバーインシデントへの対応・分析に従事。通信工学の学士号・サイバーセキュリティの修士号およびDFIRに関する複数の認定資格を保持。

Igor Kuznetsov(イゴール・クズネツォフ): Kaspersky GReATディレクター

リバースエンジニアリングにおいて20年以上の経験を持ち、マルウェア攻撃活動の調査と高度なマルウェアを理解するためのリバースエンジニアリングに従事。最近は深い知識とスキルを生かし、当社が発見したiOSデバイスを標的とするAPT攻撃「Operation Triangulation」の調査・分析に従事。

トレーニングコース一覧

xTrainingではサイバーセキュリティの専門家を対象に、4つのコースに分けて12種類のトレーニングを提供しています。

コース概要【サイバーリスクマネジメント】

組織のセキュリティレベルを強化するために必要な知識・スキルを学ぶことができます。

■ Cybersecurity for executives online training

経営者やリーダーに必要なサイバーセキュリティの基本的な知識とビジネス、組織への適用方法が学べます。

内容:

-サイバーセキュリティ概要、リスク、ビジネスへの影響

-サイバー攻撃に使用されるツールと手法

-企業をサイバー攻撃から守るために必要なこと

-サイバー攻撃発生時の対応

-サイバーセキュリティの今後

■ Cyber capacity building program

セキュリティ規制の準拠・サプライチェーンリスクの回避に必要なICT製品のセキュリティを評価するための方法を学べます。

内容:

-製品(アプリケーション、システム)のセキュリティ評価

-脅威特定と緩和のための脅威モデリング

-セキュリティ観点でのコードレビュー、ファジング

-ICTインフラ内の脆弱性管理

コース概要【インシデントレスポンス】

主に社内のデジタルフォレンジックや、インシデント対応チームの専門知識の向上を目的とする企業や組織にお薦めします。

■ Windows incident response

インシデントレスポンスに必要な知識とスキルを学習し、社内のインシデント対応チームを強化することができます。

内容:

-インシデントプロセスの各フェーズ(準備・検知・分析・封じ込め・根絶・復旧)解説およびプラン作成

-インシデント検知・分析手法 (IRCD / PowerShellを使用したアプローチ)

-エビデンス収集

-メモリ・ログおよびネットワーク分析

-脅威インテリジェンスについて(IoC/Yara)

■ Windows digital forensics

フォレンジックに必要な知識とスキルの学習および、実在の攻撃シナリオを通してインシデント対応を包括的に理解することができます。

内容:

-インシデントプロセス概要、ケーススタディ

-エビデンス収集

-ライブ解析・レジストリ解析

-Windowsアーティファクト (RDP / イベントログ / PowerShellログ )

-フォレンジック手法 (NTFS / ブラウザ(Edge、Chrome、Firefox) / メール)

コース概要【脅威ハンティング】

効果的な脅威検知に必要な知識とスキルの習得および、ツールの使用方法が学べます。

■ Hunt APTs with YARA like a GReAT ninja

Yaraルールを活用したAPT攻撃の検出手法が学べます。

内容:

-Yara概要

-Stringベースルール

-Yara活用方法

-Virus Totalとの連携

-仮想環境での演習 (実際の攻撃を再現した複数のシナリオ)

■ Suricata for incident response and threat hunting

Suricataを使ったネットワークトラフィック分析および脅威検出手法が学べます。

内容:

-NIDS、Suricara概要

-ルール作成方法と演習 (HTTP、DNS、TCP、SSL/TLS)

-典型的な攻撃の検出方法と演習

■ Security operations and threat hunting

SOCの専門知識と効率的な脅威ハンティング手法の習得によるSOCの強化が望めます。

内容:

-SOC解説(役割、事例、手法など)

-脅威ハンティング手法と演習。Windows/Linux/ネットワークにおける脅威検出手法

コース概要【リバースエンジニアリング】

マルウェアを解析する上で重要なリバースエンジニアリングに必要な知識とスキルを習得することができます。

■ Reverse engineering 101

マルウェア分析に必要な基本知識の習得

内容:

-アセンブリ言語入門

-IDA(逆アセンブルソフト)使用方法、サンプル解析

-C言語:構造解説

-スタック、ヒープ解説

-サンプル解析 (C++、C++ STLのコンテナ型、Go言語、Rust)

■ Targeted malware reverse engineering

実際に使用された標的型マルウェアの分析を通して、さまざまなツールの使用方法と実践的な解析方法が学べます。

内容:

-マルウェア分析

使用ツール:IDA Pro、Hex-Rays decompiler、Hiew, 010Editorなど

APT攻撃グループ:Chafer、LuckyMouse、Biodata、Toniambour、DeathStalker、MontysThree、Lazarus、Cloud Snooper、Cycldek’s

■ Mobile malware reverse engineering

モバイルマルウェア特有の特徴や分析方法の学習、実際のモバイルマルウェアを通した静的解析や動的解析のスキルが学習できます。

内容:

-モバイルマルウェア解析手法の解説と演習

マルウェアのサンプル:DuKong、LightSpy、MagicKarakurt

解析手法:静的解析(逆コンパイル、マニフェスト調査、Ghidraによるライブラリ分析など)、動的解析(Fridaフレームワークによるコンフィグファイルダンプ、アンパッキングなど)

■ Advanced malware analysis techniques

高度なサイバー攻撃の証拠を見つけるために必要な高度な静的分析および、実際のマルウェアを再現したサンプルを使用した演習を行います。また、解析タスクを最適化するテクニックも解説します。

内容:

-IDA Proの機能解説

-Shell:コードとデータフロー分析、スタック、レイアウト、手動でのデータ構造の再構築

-静的な復号の解説と演習

-単一PEファイルのリバースエンジニアリング演習

-ドキュメントベースのエクスプロイト解説と演習

-動的な復号/解凍アプローチ、演習

■ Advanced reverse engineering with Ghidra

リバースエンジニアリングツールGhidraの使用方法とマルウェア解析への活用方法が学べます。

内容:

-Ghidra概要、分析ワークフロー解説

-PEヘッダー構造を使用するコードの分析

-APIハッシュアルゴリズムの分析、PythonとJayaによるAPI分析スクリプト実装

-ライブラリ識別、構造と関数ポインタ、逆コンパイル手法

-Eclipse IDEを使用した機能拡張方法

トレーニング

トレーニング