産業施設のサイバーセキュリティは、「いかなる攻撃も技術プロセスに混乱をきたす可能性がある」という事実に向き合っています。プロセスの混乱は破滅的な結果をもたらす危険性をはらんでおり、金銭面以外の影響が及ぶ可能性もあります。したがって、産業施設を効果的に保護するには、情報システムと運用プロセスの両方を永続的に監視する必要があります。

現代の自動化された産業用制御システム(ICS)は、デバイスや構成ユニットを制御するコンピューターと物理的な設備の両方で構成される、複雑なサイバーフィジカルシステムです。このため攻撃の対象となる領域が広く、システムの混乱をたくらむハッカーにとっては情報インフラを狙う、デジタル環境内のコントローラーを標的とする、生産プロセスへ物理的に介入するなど、数多くの選択肢があります。サイバーフィジカルシステムに対する攻撃は、従来のサイバー攻撃よりもはるかに高度であるのが一般的です。

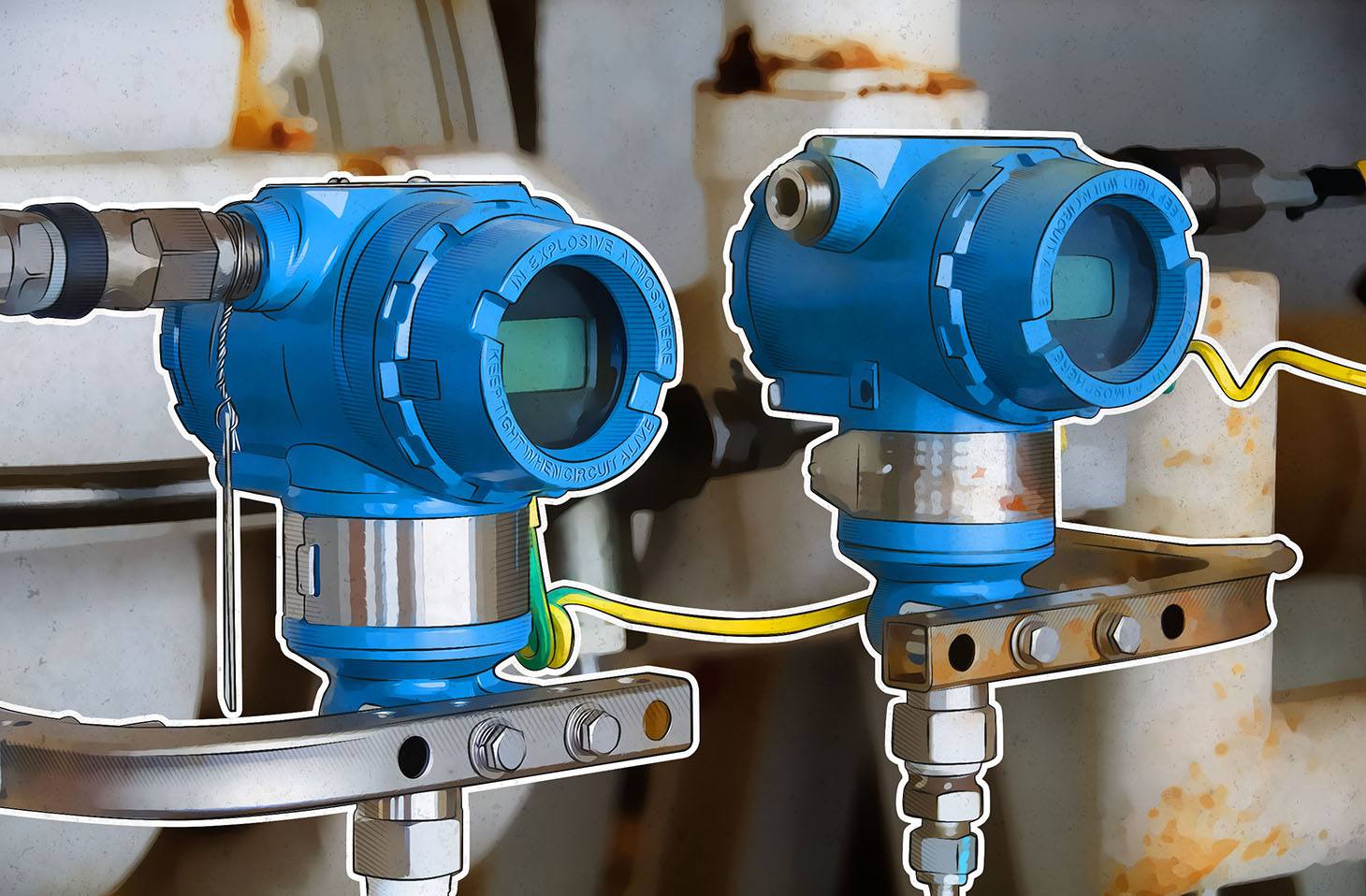

情報システム経由の攻撃は、程度の差はあれ、対処可能です。プログラマブルロジックコントローラー(PLC)とSCADAの間の情報フローを注意深く監視すればよいのです。しかし、もし攻撃者が工業用センサーとコントローラーの間を行き来する信号を妨害したら?センサーのデータを入れ替えたり、センサー自体を破壊したりしたら?Kaspersky Labでは、このような攻撃を特定可能な機械学習技術を開発しました。

運用プロセスの保護に必要なもの

当社のこの技術は「異常検知のための機械学習(Machine Learning for Anomaly Detection:MLAD)」と呼ばれます。MLADの運用に必要なものは、基本的に、大半の産業施設に実装されています。実際、生産プロセス全体がセンサーだらけなのです。最新の自動ICSは、膨大な量のテレメトリーデータを受け取ります。一般に1秒当たり約10回更新される各種タグが、無数の送信元から万単位で送られてきます。それだけでなく、通常のシステム稼動に関する情報が何年にもわたって蓄積、保管されています。機械学習の適用には、まさに理想的な状況です。

システムのプロセス信号は、物理法則に従って相互に関連しています。たとえば、バルブのセンサーが詰まりの発生を示している場合、他の場所にある別のセンサーも、これに応じた変化を示すはずです(たとえば圧力、体積、温度などの変化)。これらのインジケーターはすべて相互関係にあり、生産プロセスで発生したごくわずかな変化でも各種センサーの測定値は変化します。通常の動作条件下で集められたデータに基づいてトレーニングされたMLADシステムは、このような相互関係を学習することができます。さらに、MLADエンジンは、それまで考慮されていなかった新しいデータが現れた場合に自己学習モードで動作します。MLADはこのようにして、生産プロセスの異常を検出するのです。

現場での応用

当社のKaspersky Industrial CyberSecurityは、ディープパケットインスペクション(Deep Packet Inspection:DPI)を使ってプロセストラフィックを注意深く監視するため、センサーおよびコマンドデータへアクセスできます。MLADシステム(通常の動作条件下で収集されたデータでトレーニング済み)は、リアルタイムでこの情報を分析し、正常なシステムステータスがどうあるべきかの短期予測を立てます(どのくらい先まで予測するかは調整可能)。

当然ながら、予測値と実際の観測値は常に異なりますが、問題は差異の程度です。MLADシステムは学習の過程で予測誤差のしきい値を統計的に計算し、このしきい値からの偏差を「異常」と見なします。

MLADは、Kaspersky Industrial CyberSecurityにプロトコルレベルで統合されています。MLADにはKaspersky Industrial CyberSecurityが提供するテレメトリーデータが必須ですが、理論的には、当社の別のソリューションが提供する技術データを使用するよう切り替えることも可能です。

当社ソリューションの利点

厳密に定義されたルールに従って動作するエキスパートシステムとは異なり、機械学習アルゴリズムに基づくセキュリティソリューションには柔軟性があります。エキスパートシステムの場合、さまざまな運用条件で動作させるためにルールが汎用化されていることが多いのですが、それ故に緊急対応に遅れが生じる可能性があります。機械学習システムには、この心配がありません。

生産プロセスに調整が必要となった場合にも、柔軟性がものを言います。機械学習システムの場合、セキュリティシステムにあれこれ手を加える必要はなく、MLADを再度トレーニングすれば十分です。また、Kaspersky Industrial CyberSecurityは複製したトラフィックを扱うため、生産プロセスに直接干渉することはありません。

運用デモ

米国テネシー州の企業、イーストマンケミカルの化学工業プロセスを数学的に詳しくモデル化した動画がインターネット上に公開されており、制御モデルのデモンストレーションおよび微調整によく使われています。この動画を基に、当社では、センサーデータ、コマンド、論理パラメータを置き換える攻撃が企業に対して行われた場合のMLADモジュールの動きを具現化しました。MLADがどのように機能するか、以下の動画でご確認ください。

Kaspersky Industrial CyberSecurityの詳細については、こちらのページをご覧ください。

ICS

ICS

ヒント

ヒント