年に1回開催されるRSA Conferenceの時期がやってきました。素晴らしい講演、展示会場、パーティー、サンフランシスコという街…参加者が吸収すべきことは山ほどあります。

RSAC 2017 Ransomware Summitでは、Kaspersky Labのシニアマルウェアアナリストであるアントン・イワノフ(Anton Ivanov)が、ランサムウェア犯罪のエコシステムについて講演しました。

イワノフをはじめとする当社リサーチャーの調査によれば、昨年の間に発見した暗号化型ランサムウェアファミリー62種のうち、47種がロシア語話者のサイバー犯罪者によって開発されていました。また、Kaspersky Labの観測によると、これらのランサムウェアファミリーによる攻撃を受けたのは、昨年1年間で世界各国140万人以上に上りました。

ランサムウェアによる攻撃が減らないのは、ランサムウェアを使った犯罪に手を染めるハードルが低いためです。ランサムウェア作成ツールがアンダーグラウンドで流通していますし、ランサムウェアを拡散させるためのサービスも簡単に購入できます。また、暗号化ランサムウェアは高い収益性があります。

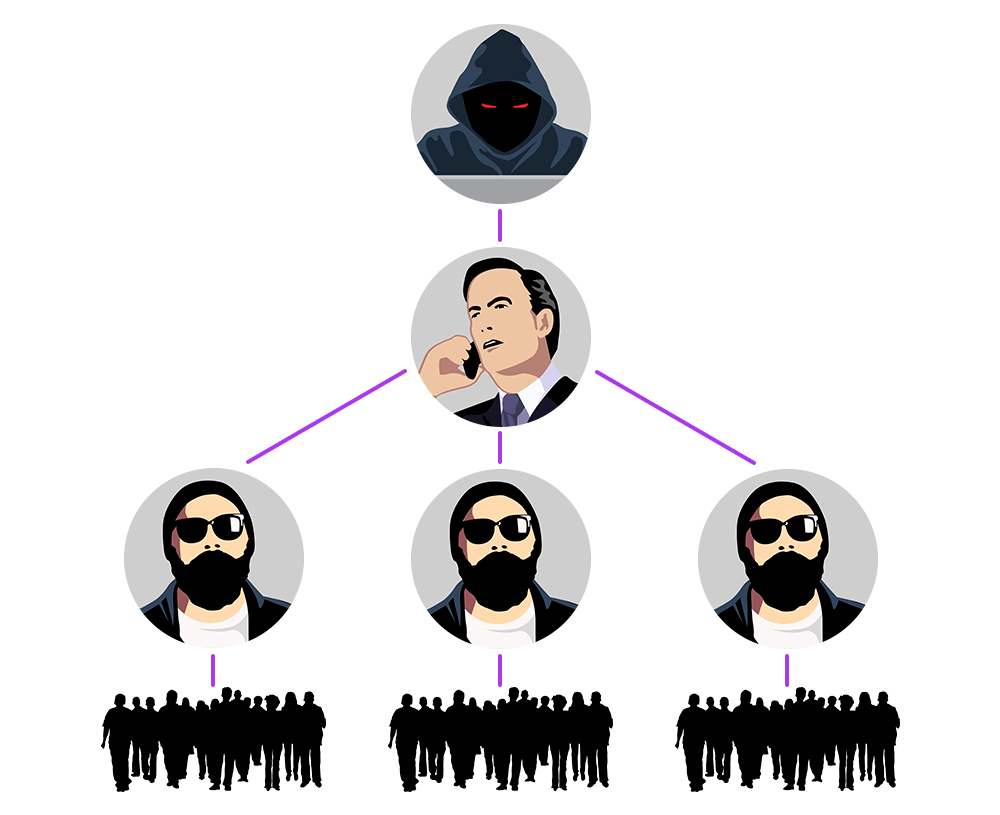

イワノフはまた、ランサムウェアを使った犯罪がロシアでどのように進められているかを掘り下げました。イワノフによれば、ランサムウェア犯罪への関わり方には3種あります。

- ランサムウェアを作成する – 高度な知識とスキルが求められます。攻撃そのものに関与するのではなく、ランサムウェアのコード(またはランサムウェア作成ツールなど)を売るだけであるのが一般的です。

- アフィリエイトプログラムのオーナーになる – ランサムウェアを使ったサイバー犯罪を仕切るのがオーナーです。攻撃に必要なツール一式をプログラムのパートナーに渡します。

- アフィリエイトプログラムにパートナーとして参加する – オーナーから受け取ったツールを使い、マルウェアの拡散を行います。

このうち、オーナーが階層の一番上かといえばそうではありません。こうしたアフィリエイトプログラムは複数あって、それらがより大きな組織として機能しているのです。

この調査に関する詳しいレポートは、Securelist(英語記事)に紹介されています。

ランサムウェアから我が身を守るには

- 定期的にファイルをバックアップする。クラウドストレージや外付けストレージを利用しましょう。ただし、クラウドストレージサービスにログインした状態だったり、外付けストレージがネット接続した状態だと、バックアップのファイルもロックされる可能性があります。ご注意を。

- ランサムウェア対策機能のあるアンチウイルス製品をインストールする。カスペルスキー インターネット セキュリティ(カスペルスキー セキュリティのWindows対応プログラム)には、不審な動作を監視し、加えられた変更を元に戻すことができる「システムウォッチャー」機能が搭載されています。

- 知らない人から届いた添付ファイルは開かない。

万一ランサムウェアに感染した場合、ファイルをバックアップしていなくても、身代金を払わないでください。ランサムウェア対策サイト「No More Ransom」では、解決できる情報やツールを提供しています。No More Ransomは、Kaspersky Labと法執行機関、競合他社が協力してランサムウェアの撲滅に取り組むプロジェクトです。

ランサムウェア

ランサムウェア

ヒント

ヒント