人をハッキングするための学問といわれることもあるソーシャルエンジニアリングは、ソーシャルネットワークやメールメッセージなどの電子コミュニケーションの急激な成長を受けて、このところ大流行しています。情報セキュリティの分野では、犯罪者がユーザーを操って機密情報を得たり、標的のシステムに侵入するための行動をとるよう仕向けたりすることを目的として使う、各種テクニックを表す言葉として広く使われています。

数多くのセキュリティ製品が利用できる現在、その力を生かすのはエンドユーザーです。ログイン認証情報一式(ユーザー名とパスワード)やクレジットカード番号、銀行口座の情報など何であっても、ほとんど場合、セキュリティ上最も弱いのは技術的なものではなく人が関わる部分です。心理に訴えて人を操る手段が用いられるときには、どのような手法が使われていて、その手口を防ぐためにはどうすればよいのかを知ることがとても重要です。

ソーシャルエンジニアリングは新しいものではありません。著名なソーシャルエンジニアのケビン・ミトニック(Kevin Mitnick)氏やフランク・アバグネイル(Frank Abagnale)氏以来、世に出回っています。現在は著名なセキュリティコンサルタントである両氏は、犯罪者から善意の導師への変貌がいかにして可能なのかを教えてくれます。たとえばフランク・アバグネイル氏は、史上最も有名な詐欺師の1人でした。偽りの身分をいくつも持ち、小切手を偽造し、人々をだましては詐欺に必要な情報を開示させてきました。映画『キャッチ・ミー・イフ・ユー・キャン』を観たことがあれば、彼が明確な目的を持ったときにソーシャルエンジニアリングで何ができるのか、イメージできることでしょう。ただし、ソーシャルエンジニアが情報入手に利用するのはテクノロジーやコンピューターを使った詐欺だけではないことを忘れてはなりません。日常的な活動でも、疑わしく思えるものには警戒が必要です。たとえば、パスワードを電話のやりとりで明かしてしまうかもしれません。パスワードを誰かに教えてしまうなんて、軽率なことに思えます。しかし、日曜の早朝に会社の「テクニカルサポート」から電話があり、コンピューターのちょっとした技術アップデートのためにオフィスまで来るように言われたときには、話が変わります。あなたは「ネットワーク管理者」にパスワードを伝え、お礼まで言うことでしょう。あるいはあなたはもっと用心深いかもしれません。しかし、同僚たちの多くはそうではありません。

サイバー犯罪者の多くは、ソーシャルエンジニアリングによって目的が簡単に達成できると分かれば、手間のかかる技術的なハッキングに時間をかけたりすることはありません。さらに、ソーシャルエンジニアリングのさまざまなテクニックと、それらがなぜ人をだますのに効果的なのかを学ぶための有益な情報は、Webサイト上でさえ見つけることができます。その1つであるSocialEngineer.orgでは、各種の攻撃がなぜうまくいくのか、その背景にある理論を学ぶのにとても役立つ枠組みが提供されており、さらに、そこで言及された定義やコンセプトを支える実際の例も数多く紹介されています。

私たちは日ごろから、話し言葉を使ってお互いに影響を与え合っていて、そうした働きを意識することさえありません。ソーシャルエンジニアの立場から見ると、言語にはある種の欠点が存在します。言語というものは、事実に対する私たちの主観的な経験と結びついているからです。神経言語プログラミング(NLP)はセラピーを目的として考案されたものですが、最近では、多くのソーシャルエンジニアが活用する催眠術の進化形だと見なされています。攻撃を成功させるために必要な行動を引き出すべく人を操るツールとして使用されているのです。パスワードの提供、機密情報の開示、セキュリティ対策の無効化など、侵入の足がかりとできる思いつく限りの行動をとらせるために。

心理学とハッキングに関連性があるというのはひどいこじつけのように思えますが、驚くべきことに、オンラインの攻撃は通常生活の心理学と同じような原理に基づいて行われています。返礼(頼みを聞いてもらった相手にお願いされると、その頼みを聞く可能性が高い)や社会的証明(多数派の判断を信じる)、権威(警察、医師、テクニカルサポート担当者、地位の高い人物を信用する)などに対する欲求は誰にでもあるもので、人と親密な関係(ラポール)を築き、人間の基本的要求に答えるための万人共通の手段です。ソーシャルエンジニアは、どのボタンを押せば望んだ反応が返ってくるのかを把握しています。彼らは前後関係を作り出すこと(フレーミング)によって、作り話に真実味を持たせ、切迫感や、コミュニケーション全体のタイミングをコントロールします。私たちの合理的な思考プロセスを出し抜くことは、熟練したソーシャルエンジニアにとっては難しいことではなく、彼らはほんの一瞬で自分たちの望むような有利な立場に立つことができます。

何はともあれ、今回の記事では、オンラインの犯罪者が被害者に対して駆使するさまざまなテクニックを中心に見ていきます。犯罪者は不正に情報を得て善良な被害者から利益を貪るためにこうしたテクニックを使用します。すでに述べたように、オンライン詐欺に使われる原則は実際の生活で表れるものと同じです。ただし、インターネットは極めて大きい情報配信の媒体であるため、たとえば一通のフィッシングメールを何百万人に向けて一瞬のうちに送信することが可能で、結果として数当て賭博のような効果を生みます。この策略にはまったユーザーが少数であっても、実行した犯罪者が手にする利益は莫大なものとなるのです。

現在、機密情報を入手するための最も一般的な方法は、フィッシング(phishing:「password harvesting fishing」の短縮型)という名称で知られています。フィッシングとは、標的の個人情報の入手を目的とする、ソーシャルエンジニアリングの原理を利用した、一種のコンピューター不正使用またはコンピューター詐欺です。サイバー犯罪者は通常、メール、インスタントメッセージ、またはSMSを使ってフィッシングメッセージを送信します。このメッセージによって、ユーザーに情報を直接開示させようとしたり、攻撃者の悪巧みを知らないうちに許す行動(偽のWebサイトにアクセスする、マルウェアのダウンロードリンクをクリックするなど)をとらせようとしたりします。

私たちは、マルウェアがソーシャルエンジニアリングと密接に関係し合いながら進化していくのを見てきました。昔は、マルウェアに感染したことはユーザーに一目瞭然で、派手なメッセージボックスやアイコン、画像など、作成者の功績を示すためのあらゆるものが表示されました。現在では、ソーシャルエンジニアリングの手法を使ってユーザーシステムにアクセスし、悪意あるペイロードを実行するまで隠れたままでいるマルウェアは、珍しいものではなくなりました。セキュリティ企業はユーザー教育を基本的な保護メカニズムの1つとして取り入れていますが、犯罪者とのいたちごっこは続いています。

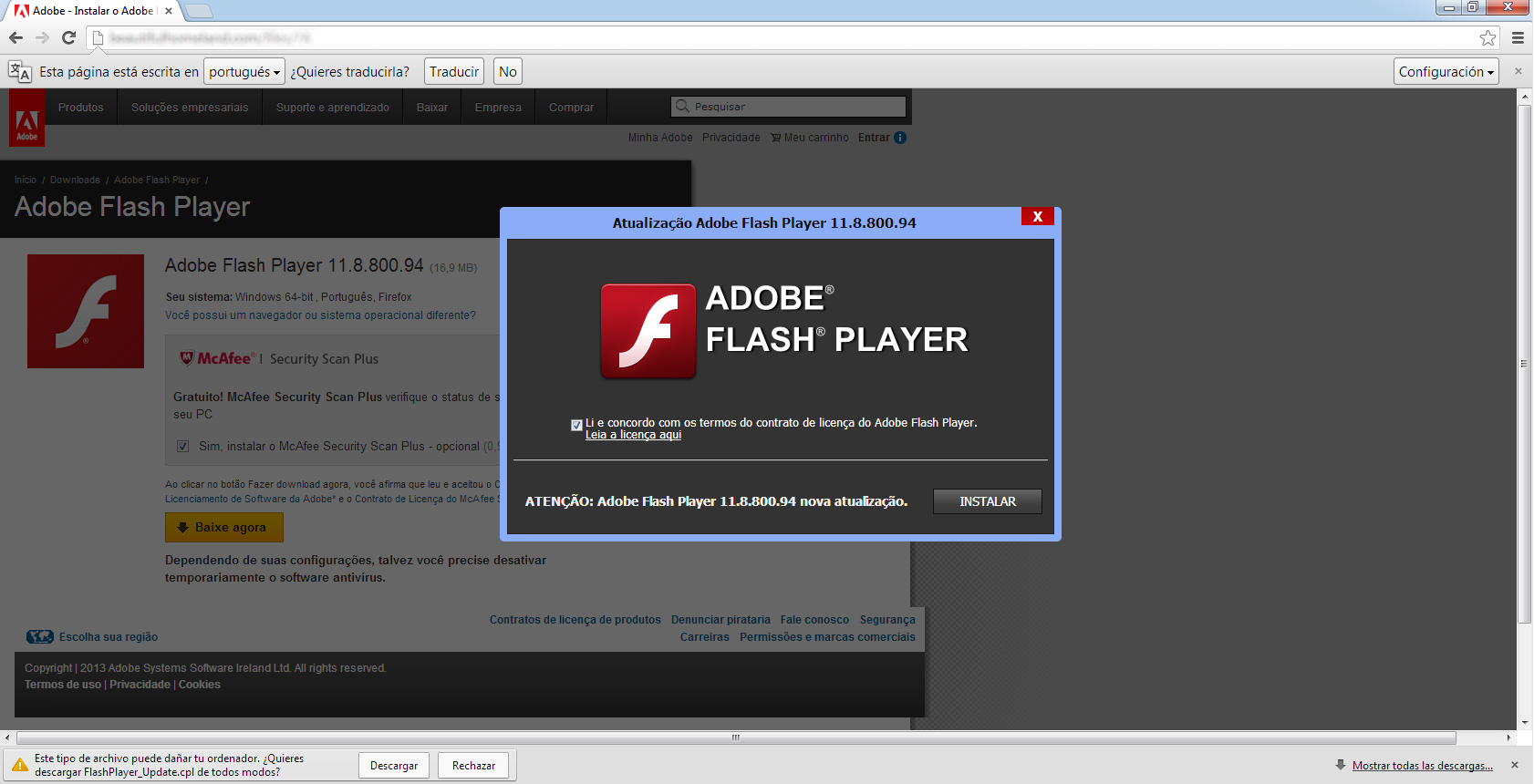

ユーザーへの攻撃を効果的なものとするためにソーシャルエンジニアリングを利用するマルウェアのサンプルは、数多くあります。中でも一般的なのは、偽のFlash Playerアップデート、Word文書に組み込まれた実行可能ファイル、Internet Explorerのような正規のブラウザーの粗悪コピーなどです。

例として挙げた攻撃の多くは、南米のユーザーを標的としています。その主な理由は、南米ではこうした種類の技術的な脅威がよく知られておらず、理解もされていない点にあります。また、この地域のコンピューターシステムのほとんどは依然として古いソフトウェアを使用しているため、サイバー犯罪者にとっては大きなビジネスチャンスです。一部のオンラインバンキングサービスでセキュリティ対策が強化されたのはずいぶんと前のことですが、南米では今でも、ソーシャルエンジニアリングによる攻撃を可能にする抜け道が数多く存在します。

コンピューターを使った詐欺というカテゴリからは少し外れるかもしれませんが、この地域では別の攻撃がより広く行われています。「仮想誘拐」として知られるその詐欺では、ソーシャルエンジニアリングによるテレマーケティングの駆け引きが利用されます。詐欺師は、被害者の家族が誘拐され、身の安全の保障と人質の解放のためには身代金を直ちに支払う必要がある、と主張します。被害者の緊迫感と恐怖を利用することで、そもそも誰も誘拐されていないことも知らないまま、要求に応じさせるのです。この種の犯罪が一般的な南米では、人間の行動の特性につけ込んだ策略で犯罪者たちが巨額の利益を得ています。

さらに、オンライン(Facebook、Twitter、Foursquareなど)で公開したあらゆる情報は、犯罪者にとって、あなたの居場所や正体を突き止めるための手がかりになり得ることを頭に入れておくことも重要です。標的型(スピアフィッシング)攻撃は一般的ではありませんが、貴重な情報を持つユーザーに対しては、犯罪者は何のためらいもなく、自分たちの都合に合わせて利用することでしょう。Amazonのほしい物リストさえも、大規模なソーシャルエンジニアリングのための第一歩となる可能性があります。

すでに述べたように、最近では、オンラインで何かしらの活動をするならば(ほとんどの人が当てはまることでしょう)、総合なセキュリティ製品をインストールしておく必要があります。さらに、最新の脅威やソーシャルエンジニアリングの手口についての情報を入手しておくことが、オンラインであれオフラインであれ、この種の攻撃の被害者にならないようにする上で役立ちます。どのようなガジェットや保護メカニズムでも、使用方法を理解していなかったり、犯罪者がしようとしていることに気付かなかったりすれば、ほとんど意味がないということを忘れないでください。犯罪は進化します。ユーザーも進化する必要があります。最近は、少し神経質なくらいで損はありません。

セキュリティ

セキュリティ

ヒント

ヒント