サイバーセキュリティに関して気をつけるべき大切なことは、いくつもあります。そのうちの1つは、ページURLに不審な点があると思ったときはログインID、パスワード、クレジットカード情報などを絶対に入力しない、ということ。おかしなところがあるURLは、危険を示すサインである場合が多々あります。たとえば、「facebook.com」ではなく「fasebook.com」というURLは、怪しいと考えてまず間違いありません。

でも、正規のページにアクセスしたはずなのに実は偽ページにアクセスしていたとしたら?こんなことが実際にあり得ることが、先日明らかになりました。しかも犯罪者は、目的のページをホストするサーバーをハッキングする必要すらありません。どういうことか詳しく見ていきましょう。

DNSリクエストを乗っ取ってから切り替える

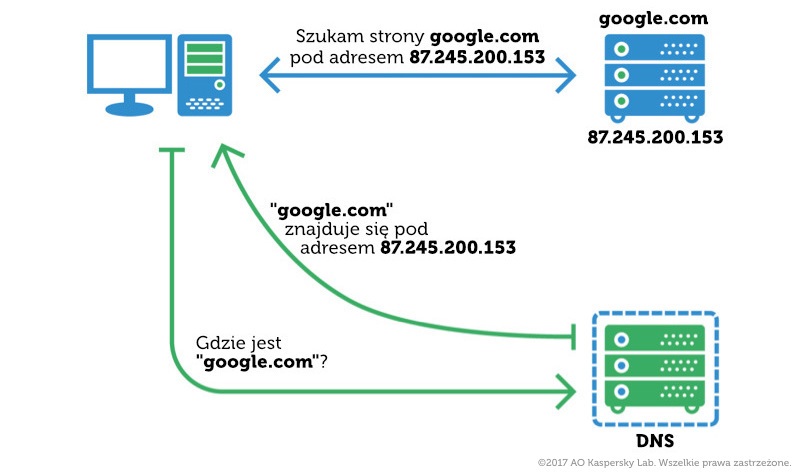

この手口では、普段よく見かけるWebページのアドレスをインターネット上で使用される実IPアドレスへ変換する処理を悪用します。この変換処理はDNS(Domain Name System)と呼ばれるもので、皆さんがWebサイトのアドレスをブラウザーのアドレスバーに打ち込むと、その都度、指定されたDNSサーバーに対してコンピューターがリクエストを送信し、そのサーバーから必要なドメインのアドレスが返ってきます。

たとえば、「google.com」と入力すると、DNSサーバーから「87.245.200.153」というIPアドレスが返ってきます。事実上、このIPアドレスに誘導されるわけです。簡単に説明すると、下の図のようになります。

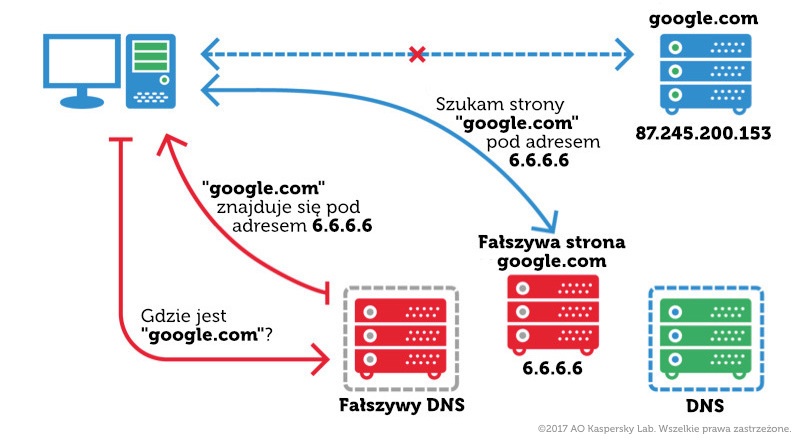

問題は、犯罪者が独自のDNSサーバーを作成し、そのサーバーが「google.com」のDNSリクエストに対して別のIPアドレス(下の図では「6.6.6.6」)を返すことが可能であること、そして、そのアドレスに悪意あるWebサイトがホストされている可能性があることです。この手口はDNSハイジャックと呼ばれます。

さて、この企みの成否は、標的となる人に正規Webサイトではなく偽サイトに導くような悪意あるDNSサーバーを使わせることにかかっています。Switcher Trojanの作成者は、この問題を以下のような方法で解決しました。

Switcherの仕組み

Switcherの開発者は、2つのAndroidアプリを作成しました。1つは百度(Googleに似た中国のWeb検索アプリ)に似せたアプリ、もう1つは公共Wi-Fiパスワード検索アプリに偽装したアプリです。後者は公共Wi-Fiスポットのパスワードを共有できるアプリで、中国ではこの種のサービスも大変人気があります。

この悪意あるアプリは、Wi-Fiネットワークに接続されたスマートフォンに首尾良くインストールされると、指令サーバーと通信して、Switcherが特定のネットワーク内で有効になったことを報告します。さらに、ネットワークIDも通知します。

次に、SwitcherはWi-Fiルーターのハッキングを開始します。管理者用の認証情報をいろいろと試して設定ページにログインしようとしますが、この部分の挙動から判断すると、今のところTP-Link製のルーターが使われている場合にしか機能しないようです。

正しい認証情報を突き止めると、ルーターの設定ページに進み、本物の既定のDNSサーバーアドレスを不正なアドレスに変更します。また、正規のGoogle DNSサーバー(IPアドレス8.8.8.8)をセカンダリDNSとして設定します。そのため、悪意あるDNSサーバーがダウンしても、標的は何も気づきません。

大半のワイヤレスネットワークでは、デバイスがルーターからネットワーク設定(DNSサーバーのアドレスなど)を取得するため、侵害されたネットワークに接続する人はすべて、悪意あるDNSサーバーを既定で利用することになります。

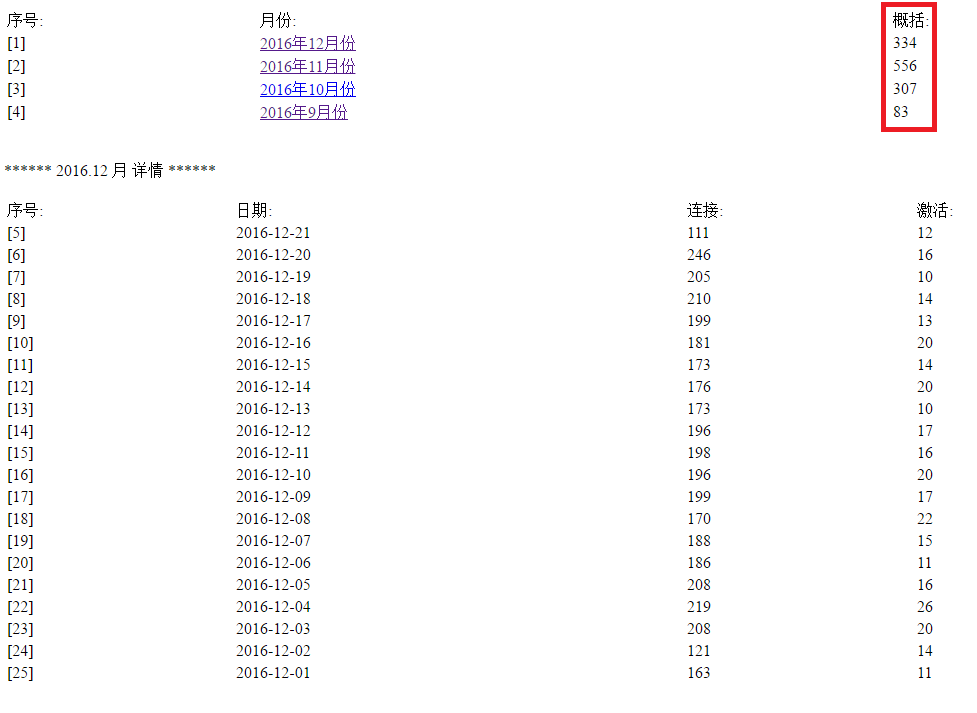

Switcherは攻撃の成功をC&Cサーバーに報告します。当社のエキスパートはこれに気づき、成功した攻撃の統計データを運よく見つけました。不注意にも、Webサイトの公開される部分に置きっ放しにされていたのです。

この数字が正しいとすれば、Switcherは4か月足らずのうちに1,280のワイヤレスネットワークに感染していたことになります。これらのWi-Fiスポットからの全トラフィックが、犯罪者の意のままに使える状態にあったということです。

これらの攻撃から身を守るためには

- ルーターに正しい設定を適用しましょう。まずは、推測が簡単な(またはどこかで公開されている可能性のある)既定のパスワードを、もっと高度なパスワードに変更してください。

- 不審なアプリをAndroidスマートフォンにインストールしないでください。必ず公式のアプリストアを利用しましょう。残念ながら、時にはトロイの木馬が潜り込むこともありますが、それでも公式アプリストアの方が非公式ストアよりずっと信頼できます。

- すべてのデバイスに強力なアンチウイルス製品を導入して、最大限に保護してください。導入を先延ばしにしている人も、今すぐインストールすることができます。こちらのリンクからカスペルスキー インターネット セキュリティ for Androidの無償バージョンをご利用ください。当社のセキュリティ製品は、Switcherを検知名「Trojan.AndroidOS.Switcher」として検知し、このマルウェアからWi-Fiネットワークを守ります。

脅威

脅威

ヒント

ヒント