2025年初頭、中国のチャットボット「DeepSeek」がAIの舞台に突如として登場しました。この出来事は世界中で多くのコメントと論争を巻き起こしました。DeepSeekのロゴと当社のロゴの類似性(英語)に気付かない人はまずいないでしょうし、ChatGPTとの対比も数多く見られました(英語)。また、イタリア、韓国、オーストラリアなどの国では、DeepSeekは完全にブロックされました(英語)。この騒動は、非常に大きなものでした。そして、それは今も継続しており、サイバー犯罪者の中でも例外ではありません。

当社は、公式チャットボットのウェブサイトを模倣し、正規のクライアントであるかのように偽装して悪意のあるコードを配布する複数のサイト群を発見しました。これらのサイバー犯罪者たちの手口や、AIを安全に使用する方法について説明します。

悪意のあるスクリプトとジオフェンシング

当社は複数のマルウェア配布のスキームをいくつか検知しましたが、共通の特徴は、全てDeepSeekの偽サイトを使用していたことです。異なる点は、それらのサイトを通じて配布されたものやその手法です。このブログでは、その中のスキームの一つを詳細に紹介します。ほかのスキームについては、当社の包括的なレポートをSecurelist(英語)でご覧いただけます。

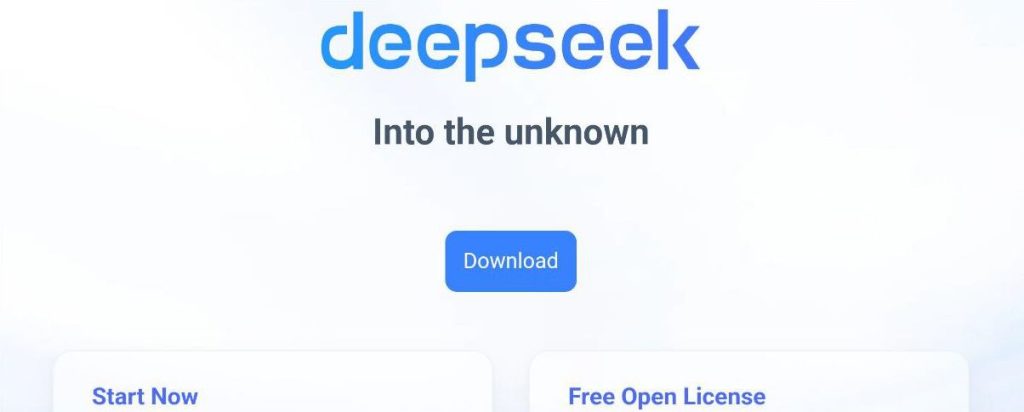

もし、「deepseek-pc-ai[.]com」や「deepseek-ai-soft[.]com」というドメインのウェブサイトにアクセスするとしたら、どのように思うでしょうか?おそらく、DeepSeek関連のソフトウェアが見つかると考えるはずです。そして、それはどんなソフトウェアでしょうか?もちろん、DeepSeekクライアントだと思うでしょう。実際に、サイトの訪問者を歓迎するような明るい色の[Download]ボタンと、少しくすんだ色の[Start Now]ボタンが目に入ります。

どちらのボタンをクリックしても、インストーラーがダウンロードを開始します。しかし、それが罠なのです。いったん開始されると、DeepSeekをインストールする代わりに、インストーラーは悪意のあるURLにアクセスし、スクリプトを操作してWindowsのSSHサービスを有効化して攻撃者のキーと連携するように設定します。これにより、攻撃者は被害者のコンピューターにリモート接続できるようになります。せめてもの気休めにDeepSeek Windowsクライアントが手に入ることもありません。そもそも、DeepSeekのWindowsクライアントは存在しないのです。

興味深いことは、偽サイトがジオフェンシング(英語)を使用していることです。これは、IPアドレスの地域に基づいてアクセスを制限する技術です。たとえば、これらのドメインにアクセスしたロシアのユーザーには、DeepSeekに関する空白のテキストだけが記載されたシンプルな代理サイトが表示されました。このサイトを生成したのは、おそらくDeepSeek自身または別の大規模言語モデル(英語)です。しかし、ほかの国からの訪問者は、偽のクライアントを配布する、悪意のあるサイトにリダイレクトされました。

Xでの100万回以上の閲覧

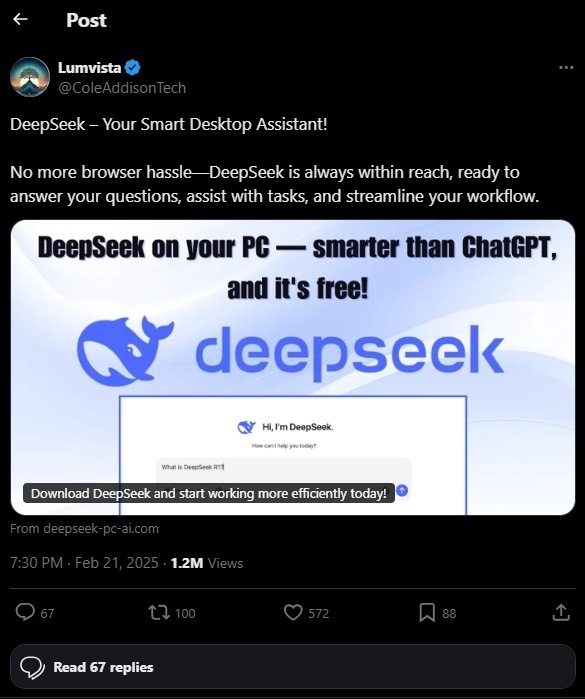

この悪意のあるURLへのリンクを拡散する主なルートは、SNSのX(旧Twitter)への投稿でした。最もよく読まれた投稿(現在は削除済み)の一つは、オーストラリアのスタートアップ企業Lumina Vistaの公式アカウントから投稿されたものです。公開されている情報源(英語)によると、従業員数は10人未満であり、企業アカウント自体は立ち上がったばかりで、2025年2月に青バッジを取得し、投稿数はわずか十数件、フォロワーは100人未満という状態でした。しかし、DeepSeekの偽サイトを宣伝する投稿は120万回の閲覧数と100回以上のリポストを記録しました。ちょっと怪しいですよね?私たちは、それをリポストしたアカウントを調査し、全アカウントが同じ命名規則と自己紹介欄の本人情報を使用していることから、ボットである可能性が高いと結論付けました。一方で、Lumina Vistaのアカウントが単にハッキングされ、攻撃者の広告投稿の有料プロモーションに使用された可能性も十分考えられます。

コメント欄では、一部のユーザーがリンク先は悪意のあるサイトだと指摘していましたが、少数派でした。残りのユーザーは、DeepSeek、Grok、ChatGPTに関する意見を単純に述べていました。しかし、コメントした人たちは誰も、DeepSeekにはWindows用のネイティブクライアントがなく、ブラウザーでしかアクセスできないという明白な点に気づいていませんでした。DeepSeekはローカルで実行することもできますが、そのためには専門的なソフトウェアが必要です。

AIを安全に使う方法

現時点では、偽のDeepSeekサイトを利用したこの悪質なスキームやそのほかのスキームの全容を把握することは容易ではありません。一つ確かなことは、これらの攻撃活動が大規模であり、特定の個人を標的としたものではないということです。しかし、こうした手口は非常に速いペースで進化しており、Grok-3の発表直後に、攻撃者はそのクライアントを「v3-grok[.]com」ドメインと「v3-deepseek[.]com」ドメインの両方からダウンロードできるようにしたのです。実際、GrokとDeepSeek、いったい何が違うのでしょうか?攻撃者にとっては、違いなどどうでもいいのです。

信頼性が高い保護機能がなければ、AIの愛好家は誰もがリスクにさらされます。そのため、AIを使用する場合は安全規則と推奨事項に従うことが重要です。

- アクセスするウェブサイトのURLをチェックする。特に、新しい話題のもの、偽装が容易なサイトに注意しましょう。

- 機密データの入力を避ける。チャットボットに書き込んだ内容は、あなた自身に不利な形で使用される可能性があることを忘れないでください。ほかのクラウドサービスと同様に、セキュリティ上の欠陥(英語)やアカウントのハッキング(英語)により、データが流出する可能性があります。

- デバイスを保護する。レビュー結果をチェックして、ご自身にとって最適なソリューションを選びましょう。それは、フィッシングサイトを検知しブロックし、マルウェアのダウンロードを防止するソリューションです。

- サードパーティ製プラグインの使用を制限する。全てのアドオンアプリは、新たな脅威の発生源となります。特に注意が必要なのは、たとえば、悪意のあるコードを実行してあなたの費用で航空券を購入することが可能であるようなプラグインです。

ニューラルネットワークに強い関心が有り、安全に使用する方法を知りたい方は、次の投稿をご一読ください:

AI

AI

ヒント

ヒント