Androidデバイスを使っていると、root化の誘惑にかられるかもしれません。今回の記事では、Androidデバイスでroot権限を取得することのメリットとデメリットについて解説し、そもそもroot化すべきかどうかについても論じます。

なぜ、人はAndroidデバイスをroot化するのか

root権限を取得すると(この行為は一般的に「root化」と呼ばれます)、デバイスを完全にコントロールできるようになります。この権限があれば、ほぼ何でも実行することができますし、root権限がないと正常に動作しないアプリも少なからずあります(Google Playストアにもこうしたアプリが存在します)。

root権限を取得する目的は主に、Androidでできる機能を拡張することです。例を挙げると、一部(またはすべて)のアプリのネットワーク活動を制限する、プリインストールされている邪魔なアプリを削除する、CPU速度を上げる、などです。

Androidデバイスをroot化する理由として特に多いものを、Kaspersky Security Networkで得たデータを元にまとめると、以下のようになりました。

- ゲームをハックするアプリをインストールする:こうしたアプリは、ゲームが格納されたメモリにアクセスし、パラメーターを変更して、無料でゲームができるようにします。

- ファイルシステムにアクセスする:ファイルシステムへのアクセスに制限がなくなれば、削除したファイルを復旧する場合や、SDカードへアプリを移動する場合、ルートエクスプローラー(高度なファイルシステム機能を持つアプリ)を使用する場合に便利です。

- デバイスを微調整する、オーバークロックする、初期化する:オーバークロックとは、デバイスのCPUのクロック周波数を上げて高速化することです。

- Androidのバージョンを変更する:マニアが作成したサードパーティー製ファームウェアROMを適用(OSの別バージョンをインストール)したいと考える人もいます。

root権限は、どんな方法で取得されているのか

Kaspersky Labのデータによると、root権限の取得にはKingroot、360 Root、Framaroot、Baidu Easy Root、Towelroot、One Click Root、Mgyunなどのアプリが使用されています。しかしながら、こうしたアプリの多くは、広告を表示するか、またはデバイスにアドウェアをインストール(英語記事)するといった挙動を見せます。こうしたふるまいは必ずしも有害とは限りませんが、良いことは何もありません。

ここに挙げたようなroot化アプリは、どれも使用をお勧めしません。むしろ、root化自体がお勧めできません。その理由を説明しましょう。

root化することの危険性

root権限があれば、デバイスを完全にコントロールできます。先に述べたとおりメリットはいくつか考えられますが、同様にデメリットもあります。

root権限を持つデバイスは、Androidのセキュリティの基本原則に反しています。この点を、よく理解しておかねばなりません。root化とは、事実上、タブレットやスマートフォンのOSを自分でハッキングすることでもあります。

通常、Androidアプリは隔離された環境(いわゆる「サンドボックス」)内で動作し、他のアプリやシステムにはアクセスできません。しかし、root権限のあるアプリは隔離された環境を越え、デバイスのコントロールを完全に握ることができるのです。

したがって、root権限を持つアプリは何でも可能です。たとえば、ファイルの参照、変更、削除も可能なわけですが、こうしたファイルの中にはデバイスが動作するために必須のファイルも含まれます。

また、root化したデバイスは保証対象外になります。時に、root化の途中でデバイスがまったく使えなくなることがありますが、この場合は返金の対象とはなりません。運がなかったと諦めるしかありません。

悪意あるアプリとroot化されたAndroid

悪意あるアプリがroot権限を取得したら、まさにやりたい放題な状況となります。実際、Androidを狙うトロイの木馬(マルウェアの一種)の多くは、まずroot権限を得ようとします。デバイスのroot化は、マルウェア開発者に素晴らしいチャンスをプレゼントするようなものです。

モバイルプラットフォーム向けのトロイの木馬がroot権限を手に入れた場合に実行する操作は、以下のとおりです。

- ブラウザーからパスワードを盗み出す

例:バンキング型トロイの木馬「Tordow」(リンク先は英語記事) - Google Playで密かにアプリを購入する

例:トロイの木馬「Guerrilla」と「Ztorg」(リンク先は英語記事) - ブラウザー内のURLを置き換える

例:トロイの木馬「Triada」(リンク先は英語記事) - システムのパーティションなどに、こっそりアプリをインストールする

- ファームウェアを改竄し、デバイスが工場出荷時の設定に初期化されてもトロイの木馬が消されないようにする

ランサムウェア型トロイの木馬の中には、システム内に居座り続ける可能性を上げるためにroot権限を利用するものもあります。

マルウェアはほとんどの場合、システム内の脆弱性を突いて、勝手にroot権限を取得する能力を備えています。しかし、マルウェアの中には既存の権限を使うものもあり、さらにはKaspersky Labのデータによると、マルウェアのおよそ5%(モバイル型トロイの木馬「Obad」など。リンク先は英語記事)は、root権限を得たデバイスかどうかを確認します。

地域ごとのroot化事情

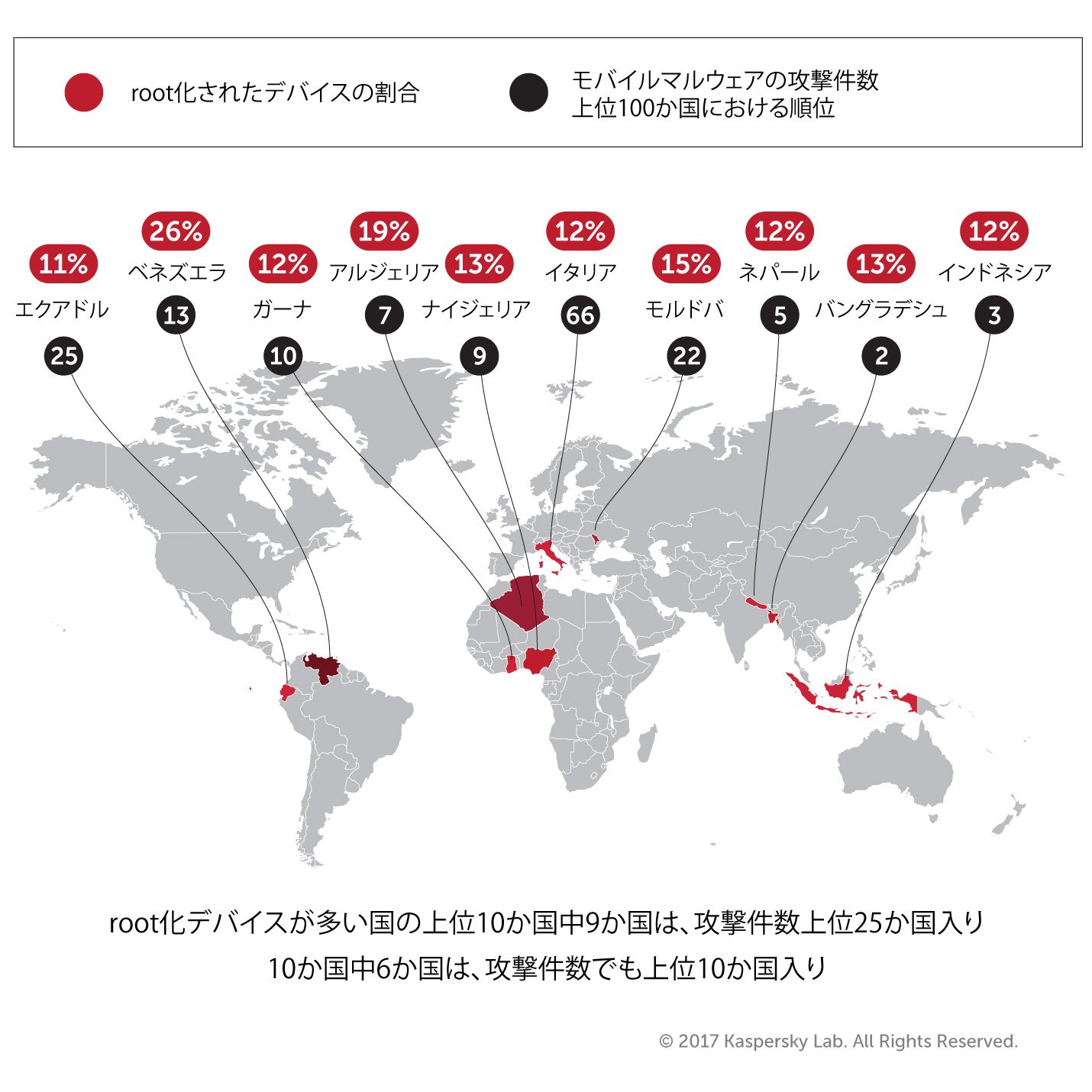

当社の統計情報によれば、root化が活発に行われているのはベネズエラで、Android利用者の26%がスマートフォンをroot化しています。アフリカ諸国ではアルジェリアがトップを走っており、19%のスマートフォンでroot権限が許可されています。アジアを見ると、バングラデシュで最も流行っており、13%の端末がroot化されています。そしてヨーロッパでは、モルドバが15%で1位でした。

ロシアではAndroidデバイス所有者の6.6%がスマートフォンをroot化しており、世界平均(7.6%)に近い結果となりました。北米および西欧では、root化の上位国にランキングする国はありませんでした。

当社の統計情報から、Androidのroot化のパーセンテージが高い10か国と、モバイルデバイスに対する攻撃が成功している上位10か国は、60%が重複することが判明しています。また、root化デバイスの多い10か国のうち9か国は、デバイスへの攻撃が頻発する上位25か国に含まれています。

root化されたAndroidデバイスで、セキュリティ製品は機能するのか

残念なことに、犯罪者はroot権限を悪用してセキュリティの対策を回避できるのに対し、防御側はルールに従って対抗しなければなりません。簡単に言うと、セキュリティ製品はroot化されたデバイスでも機能しますが、root権限があっても効果は上がりません。

もちろん、root化されたシステムの機能をどの程度うまく利用できるかは、マルウェアによって異なります。しかし、root化されたデバイスでは、root権限がないデバイスと比べて、セキュリティ製品による保護をマルウェアがすり抜けるリスクは高くなります。

結局、Androidデバイスはroot化すべきなのか

root権限を持つシステムを使うことは、大型トラックを運転するようなものです。運転できるだけの腕前があれば、対応できるでしょう。しかし、そうでなければ、まずは必要な知識やスキルを身に付けることが先決です。ITにはそんなに詳しくなくて自分が専門家レベルとは思えない方には、Androidのroot化はお勧めしません。

合わせて、セキュリティに関する基本アドバイスをご紹介します。

- アプリは必ず公式ストアから入手しましょう。ただし、公式ストアだからといって、むやみに信頼してはなりません。いいかげんなWebサイトよりもはるかに信頼できるGoogle Playストアであっても、トロイの木馬が紛れていることがあります。ご注意ください。

- インストールするのは名の知れた開発元のよく知られたアプリだけにして、その中でも、本当に必要なアプリだけをインストールするようにしましょう。

- インストールしたアプリは、信頼できるセキュリティ製品を使ってスキャンしましょう。さまざまなセキュリティ製品がありますが、当社では、カスペルスキー インターネット セキュリティ for Androidを無料でご提供しています。

Android

Android

ヒント

ヒント