インスタントメッセージングサービスを使用している人は、世界中でかなりの数に上ります。WhatsAppだけを見ても、世界中の何億台ものデバイスにインストールされていて、毎日何百億通ものメッセージを処理しています。他にもSkypeやViberがありますし、LINEの利用者も急増しています。それよりちょっと知名度の落ちるものだと、FacebookやLinkedInなどの内蔵メッセージ機能も含めて10種類ほどあります。しかし、このように人気のインスタントメッセージングサービスには、メッセージ交換におけるプライバシーという問題がつきまといます。毎日、何の気なしにインターネットへ流している情報の量を考えると、気にし過ぎではないかと思われるかもしれませんが、第三者の入り込む隙のまったくない、完全にプライベートな状態でメッセージのやりとりが必要になることもあります。第2のエドワード・スノーデン(Edward Snowden)氏を心配せずに、オンライン通信をする方法はあるのでしょうか?それでは見ていきましょう。

プロローグ

この問題に対処するには、まず、メッセージのスレッドや音声通信がどのような形で第三者の手に渡る可能性があるかを考える必要があります。選択肢はそれほど多くありません。メッセージは、テキスト、ビデオ、写真、音声など種類に関係なく、(1)送信者と受信者、それぞれのシステムのローカルストレージに記録され、(2)有線または無線ネットワークを通じて転送され、(3)(必ずというわけではありませんが)サービスのサーバーにより処理されます。もし、(1)で誰かにメッセージング履歴へのアクセスをあるていど掌握されてしまったら、メッセージの残りの移動経路は完全に制御不能になります。もちろん、暗号化は役に立ちますが、絶対確実とは言えません。特に、一般に普及している暗号化アルゴリズムが使用されている場合、プロトコルにぜい弱性の心配が皆無だと誰が保証できるでしょうか?

Skypeを例に考えてみます。つい最近まで、Skypeはプライベートなメッセージをやりとりするのに優れた手段であるだけでなく、単独で活動しているハッカーや強力な政府組織など、誰にも屈しない難攻不落の要塞と思われていました。しかし、Skype Ltd.がMicrosoftに買収されて独立性を失うと事態は一変し、今ではSkypeのメッセージングが100%安全であるとは言いきれなくなりました。

毎日、何百億通ものメッセージを処理しているWhatsAppサービスも、とても安全とは考えられません。ぜい弱性に関するニュースは(プラットフォームをAndroidに限定して、その他は無視した場合でも)少なくとも1か月に一度、不安をかき立てるような内容で報道されています。たとえば、WhatsAppに関する最近の調査では、デバイス上のメッセージング履歴を格納している暗号化ファイルを、シンプルなスクリプトであっという間にハッキングできることが証明されました。ちなみに、先日FacebookがWhatsAppを買収しましたが、これがメッセージングの安全性確保に関する好材料かどうかはわかりません。マーク・ザッカーバーグ(Mark Zuckerberg)氏が何十億ドルも出して買ったのは開発者チームや技術であってユーザーデータではない、という話は聞こえてきませんから。

公平を期するために述べると、前述のサービスだけでなく、ほかの無料メッセージングプラットフォームも同様の問題を抱えており、比較的簡単にプライベートなメッセージへのアクセスを許してしまいます。したがって、このようなサービスは大企業が所有しているほうがいい、という見方もできるかもしれません。大企業には、政府や捜査当局に申し立ての正当性を証明する権限があるからです。幸い、あらゆる作用には反作用があります。これだけセキュリティ対策の不十分なメッセンジャーが出回っていると、より安全と思われるソリューションが突然、わらわらと登場してくるものです。これらのソリューションでプライバシーという極めて重要な問題を解決できるのでしょうか?確認してみましょう。しかし、まずその前に、自分に最も適したセキュリティのレベルを見極める必要があります。

「Theater of Security(直訳すると、セキュリティ劇場)」というおかしな言葉があります。取り組みの実際の効果を考えずに、「対策はしているんだぞ」という錯覚をもたらすために使われるうわべだけのセキュリティ対策を意味します。たとえば、公共交通機関の反テロ安全対策を考えてみましょう。不審物や不審者のチェックは一部の駅でしか行われません。多くの住宅に取り付けられているインターホンも、この「劇場型セキュリティ」のひとつです。ソフトウェア、特にインスタントメッセージングの分野にも同じことが言えます。安全面でまったく使い物にならないインスタントメッセンジャーがある、という意味ではありません。プライバシーや高いレベルのセキュリティをそれほど気にしない人にとっては、劇場型でも十分かもしれません。地下鉄でテロ対策の監視を行っている警備員も、ある程度の抑止力にはなるのです。とはいえ、自分を何から保護したいのかを自覚していれば、やや不足のあるメッセンジャーアプリでも使いどころがあります。気になるのは、秘密のやりとりを読もうとする嫉妬深いパートナーでしょうか、送信者と受信者の間で通信を乗っ取ろうと企てる人でしょうか?また、プライバシーを侵害するのは実は自分の通信相手だった、という状況は想定されていません。この場合だと、どんなに高度なソフトウェアでもお手上げです。信頼できない相手には、返信を送らないでください。

それでは、人気のサービスを、2つのカテゴリに分けてみましょう。

安全だと錯覚してしまうサービス

セキュリティのレベルが期待の水準に達していないメッセンジャーや、通信トラフィックの乗っ取り(中間者攻撃)から利用者を守ることを保証していないメッセンジャーは、このカテゴリに分類されます。

ある意味、これは優れたメッセンジャーです。Confideを経由するメッセージは四角いボックスで隠されていて、テキストを読むにはボックスをスワイプする必要があります。また、メッセージ履歴を長期保存する機能がないため、スマートフォンが第三者の手に渡ったとしても、やりとりしたメッセージの内容は見られません。メッセージのスクリーンショットを撮ろうとすると、画面は連絡先リストに戻り、通信相手にその旨が通知されます。このように、読むことはできても保存はできないという特徴は、アプリ開発者の大きな注目を集めました。しかし、1つ問題があります。スクリーンショットは撮れませんが、別のカメラで画面を撮影することはできます。Confideが「劇場型セキュリティ」を提供するアプリに分類されるのはこのためです。最新式のメッセージ保護とスクリーンショットの無効化は、安全だとの錯覚を生むにすぎません。

デザイン的には今ひとつながら意欲にあふれたこのアプリケーションは、「通信の痕跡をデバイス上に残さないソリューション」というふれこみです。Wickrは端末のメモリとサーバーの両方からメッセージ履歴を削除(場合によっては変更不可能に)します。また、政府機関で採用するレベルのセキュリティアルゴリズムでメッセージを保護してくれ、受信者側で保存期間をコントロールできるようになっており、メッセージをコピーできないようにすることも可能です。しかし、前述のアプリと同様、スマートフォン機能の技術的な制限に頼っているため、カメラによる撮影の前には無力です。

安全なインスタントメッセンジャーといえば、Telegramを無視することはできません。おそらく、「安全」というキャッチフレーズで最も大々的に宣伝されているメッセンジャーでしょう。ではなぜ、このアプリが「劇場型セキュリティ」メッセンジャーに数えられるのでしょうか?それは、アプリの開発者たちが「これまでに類を見ない」と断言するメッセージングセキュリティが、一度も客観的に証明されておらず、かなり批判の的となっているからです。

これで思い出すのは、このソリューションの生みの親が発表した、TelegramのMTProtoプロトコルへのハッキングにかけられた20万ドルの懸賞金です。実際、多くの人は、この自信たっぷりな態度はTelegramの信頼性を裏打ちすると考えるでしょう。しかし、Telegramのハッキングに使われたツールはそもそも大して役に立たず、MTProtoプロトコルのストレステストには使えません。この事実を指摘したcryptofails.comのライターは、MTProtoは非常に不安定で信頼できないアルゴリズムであり、「過去20年間で発表された暗号に関する有意義な研究をすべて無視した」と述べ、暗号に関する本物のエキスパートと契約して監査を受けるべきだと開発者に提案しています。

興味深い話をもう1つ。Telegramの基盤となるプロトコルは複雑であるにもかかわらず、正攻法のアプリ攻撃にはぜい弱です。ここで言うのは、トラフィックの乗っ取りではなく、もっと単純なことです。登録時、ユーザーのスマートフォンにテキストメッセージが送られてきます。アプリをアクティベートするには、ここで受信したセキュリティコードを入力しなければなりません。しかし、このテキストメッセージがハッカーの手に渡った場合、ハッカーは他人のコードを使って自分のスマートフォンでアプリをアクティベートできてしまいます。その結果、本来のユーザーに宛てて送信されたメッセージをすべて受信できるようになるのです。「安全なチャット」機能が規定で有効になっていないという事実を考えると、メッセージのやりとりにおけるプライバシーが非常に大きな危険にさらされています。

Telegramの長所はスピードです。メッセージは文字通り一瞬で送信され、相手に届きます。ほかのどのメッセンジャーよりも極めて高速です。なので、「Telegramは高速メッセンジャーか」と聞かれたら、答えは「そのとおり!」ですが、「安全ですか?」と聞かれたら……「まあ、それなりに…」

誠実に安全性を追求するサービス

正式に発表された機能とまったく遜色ないレベルのセキュリティを提供し、第三者による通信へのアクセスを十分に防ぐことができるアプリやサービスはこのカテゴリに入ります。

このスイスのプロジェクトは、WhatsApp買収が発表された後に大きく知名度を上げました。開発者は通信の安全を保証しています。まず、送信データは確実に暗号化されます。また、ユーザーのプライバシーを保護するため、新しい連絡先の追加には対面での確認が必要で、メッセージをやり取りし合うユーザーは直接会って、各自の携帯電話からQRコードをスキャンすることが前提になっています。これはセキュリティの面から見ると賢明ですが、実用的には面倒なことの方が多いでしょう。もちろん、ユーザーIDの手入力という従来の方法で新しい連絡先を追加することもできますが、この場合、セキュリティのレベルは低下します。注目すべきは、「これまでに類を見ない」レベルの安全性を証明しようとして開発者が無理をしたり、できない約束をしたりしていないことです。そして、もう1つ。このアプリはたったの2ドル。支払いは一度だけです。

これは著名な暗号の権威により開発された数少ないプロジェクトの1つです。開発チームには、PGP暗号化技術を開発したフィル・ジマーマン(Phil Zimmermann)氏も参加しています。Telegramと同様、Silent Circleのサービスは特別な目的でつくられたアルゴリズム、SCIMPを採用しています。その長所は、送信したメッセージを、痕跡を残さず完全に消去できる機能にあります。送信者も受信者も、通信のいかなる部分であってもデバイス上に復元することはできません。この機能は、手動でも自動でも有効にできます。メッセージは送信された後、ある一定の期間内に自動的に削除されます。しかし、なんと言っても最大の長所は、ソフトウェアによってトラフィックが強力に暗号化されているので、通信トラフィックを乗っ取っても意味がない点です。ただ、前提になっているのは、文字や動画、音声メッセージを暗号化したトラフィックです。それ以外のものについては、残念ながら欠点が目立ちます。わかりづらい登録プロセスから始まって、とどめは価格。Silent Circlesの年間利用料は100ドルです。

無料アプリ、TextSecureは、エドワード・スノーデン氏に高く評価されています。余計なオプションがついておらず、複雑な設定も必要ない非常にシンプルなメッセンジャーで、発信メッセージとローカルに保存されるメッセージの両方が強力に暗号化されます。小さな欠点はいくつかあります。まず、機能が豊富とはいえません。また、現在対応しているのはAndroidだけです。ただし、開発者によると、近いうちにiOSバージョンが登場するそうですが。ちなみに、創業者の1人は有名な暗号化のスペシャリスト、モクシー・マーリンスパイク(Moxy Marlinspike)氏です。

50ドル ––かなり高額ではあるものの、最も信頼できるiOS対応メッセンジャー、SJの価格です。主な長所は、メッセージを送信するときに、補完的な鍵を個別に選択して使用する機能にあります。しかし、使い手の技術レベルによっては、これが大きな短所になる可能性もあります。たとえば、SkypeやWhatsAppsに慣れている人にとっては、使いにくいかもしれません。これは選択の問題です。これまでに類を見ないレベルのセキュリティを取るか、使いやすさを取るか。

Pidginは、セキュリティプロトコルを一式取りそろえた人気のあるオープンスタンダードのメッセンジャーです。無料で提供されており、Windows、Linux、Macシステムに対応しています。ただし、開発者はAppleユーザーにAdiumの利用を推奨しています。Audiumは最大でなんと4096ビットの暗号プロトコルをサポートしていて、これは十分というレベルを超えています。また、通信のプライバシーを確保するOTR(Off-the-Record Messaging:オフレコメッセージング)プロトコルをシームレスにサポートし、プラグインの種類も豊富です。このアプリ最大の長所は、特にこの記事のテーマを考えると、柔軟で安全な分散型インスタントメッセージングシステム、XMPP/Jabberをサポートしている点でしょう。

この記事で取り上げた他のソリューションと同様、Cryptocatもメッセージ暗号化機能を備えたメッセンジャーです。他のメッセンジャーと異なるのは、Chrome、Firefox、Safari、Operaといったデスクトップブラウザーのプラグインとして機能する点です。ただし、Mac OS XとiPhone向けには、独立したアプリとして提供されています。以前、このサービスは送受信データの情報を漏えいさせてしまったことがあり、開発チームは安全性のレベルを上げるため、膨大な努力をしました。Cryptocatが絶えず更新されているという事実は注目に値します。最新バージョンは4月の初めにリリースされました。おもしろいことに、このプロジェクトの生みの親は、プロジェクトのWebサイトに次のような1文を投稿しています。「Cryptocatは特効薬ではありません。Cryptocatの暗号化機能は便利ですが、どんなソフトウェアも人生をかけて信用しないほうがよいです。Cryptocatも例外ではありません。」

近日登場

ここでは、まだ完全には公開されていないものの、ある程度の特徴が発表済みのソリューションを紹介します。これらのサービスが、開発者の抱く期待にどのくらい応えていくのか見てみましょう。

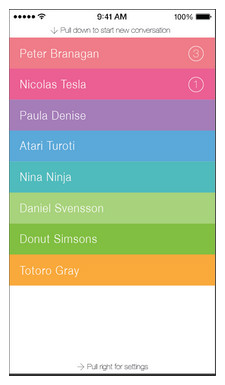

まだ開発中ですが、Heml.isは大きな注目を集めています。それもそのはず、プロジェクトの参加者の1人に、The Pirate Bayトレントトラッカーの創始者の1人、ほかならぬピーター・スンデ(Peter Sunde)氏が名を連ねているからです。このサービスの機能には、暗号化ベースとしてのXMPPベースのプロトコルとPGOライブラリなどがあります。また、わかりやすい長所には、見やすいデザイン(現在公開されているプレゼンテーションから判断して)とクロスプラットフォームの互換性があげられます。

結論: 前途有望で安全なメッセンジャー。ただし、まだ利用できません。

Tor Instant Messaging Bundle(TIMB)

Torの開発チームがメッセンジャーに取り組んでいるというニュースが初めて届いたのは2月の終わりでした。当初、この製品は前述のPidginアプリをベースにするはずでしたが、Instantbirdが選ばれることになりました。TIMBは前述のOTRプロトコルもサポートしています。また、開発チームはフリーランスのセキュリティエキスパートで構成されています。アプリはTor Launcherバンドルの一部として配布されるようですが、アプリの提供開始時期についての情報はまだ発表されていません。ともあれ、TIMBは期待に値します。通信の内容を暗号化するだけでなく、匿名性も維持してくれるメッセンジャーが他にあるでしょうか?

エピローグ

理想的な暗号化メッセンジャー、というものが存在しないことは明らかです。価格、使い勝手、セキュリティレベルのどれかで妥協しなければなりません。それに、オンライン通信の安全確保は1つのプログラムで実現するものではなく、複数の策を組み合わせる必要があります。また、通信相手を信頼できない場合、ネットワークが外部からコントロールされている場合、あるいはデバイスにスパイ行為を行うマルウェア(つまりキーロガー)が潜入している場合に、プライバシーを100%保証できるソフトウェアなどありません。最初の問題はすぐには解決できませんが、残りの2つには簡単に対処できます。システムの有料VPNアクセスには月5ドルほどかかりますが、これで公衆Wi-Fiネットワークからやってくる危機から身を守ることができるでしょう。キーロガーなどのマルウェアについては、当社でも提供しているような総合的なセキュリティ製品があります。このような保護対策を施し、XMPP/Jabberベースのメッセンジャーを追加すれば、あとは安心してインターネットを使ったコミュニケーションを続けられます。

メッセンジャー

メッセンジャー

ヒント

ヒント