2014年6月、ニコニコ動画からFlash Playerのインストーラーを偽ったファイルをダウンロードするサイトへ誘導される事例がありました。ニコニコ動画の事例はWindowsを狙った攻撃でしたが、別のアニメ動画配信サイトで2014年10月27日、Mac(OS X)を標的とした非常によく似た攻撃が確認されました。

このアニメ動画配信サイトをMacから閲覧すると、Flash Playerのインストールを促すメッセージが表示されます。

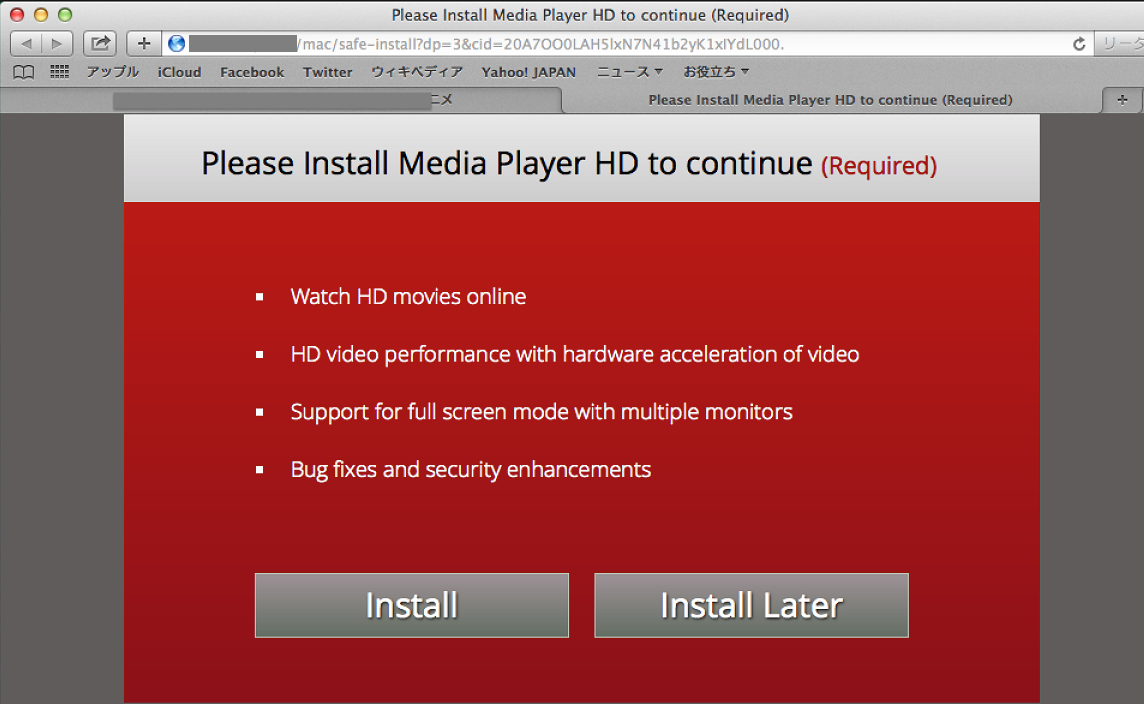

実際の動作画面を見てみましょう:

図1. 動画を選択すると「Please install Flash Player HD to continue」

(続行するにはFlash Player HDをインストールしてください)というメッセージが現れる

このメッセージは、広告として表示されます。動画を見るために[INSTALL LATER]または[INSTALL]をクリックすると、以下のページが表示されます。

ここで[Install]または[Install Later]を選択すると、「MPlayerX.dmg」がダウンロードされます。このファイルを実行してインストールすると、Macが感染します。

ツールのインストール後にSafariの設定を確認したところ、変更点が2つありました。

1つめは、Safariの検索エンジンがGoogleからBingに変更され、Safariを開いたときに表示されるホームページの設定が「http://search.conduit.com/」へ変更されていたことです。

インストール前とインストール後の設定の違いを見てみましょう:

2つめの変更点は、機能拡張です。インストール前は空だったSafariの機能拡張に、Conduit Searchがインストールされています。同じく、画面で確認してみましょう:

このように、動画を観ようとしたのに、アドウェアをインストールする結果となってしまいます。

以下のグラフは、カスペルスキー製品がインストールされたユーザー環境で本アドウェアを検知した数を示したものです。

今回のアニメ動画配信サイトに関しては、2014年10月27日にアドウェア配布サイトへの誘導を確認していますが、検知そのものは2014年9月27日から始まっています。この事実から、別のWebサイトからもこのアドウェア配布サイトへ誘導されていたと推察されます。

このアドウェアの検知を地理情報で確認すると、一番多いのはアメリカでした。また、アメリカほどではありませんが、日本でも同様に検知されていたことがわかります。

このマルウェア配布サイトは、本記事の執筆時点ではまだ活動を続けており、警戒が必要です。ツールのインストールを促す表示が出たとしても、インストールしないでください。

ツールのインストールを促す表示が出ても、簡単にインストールしないこと!

Tweet

カスペルスキー製品では、このアドウェアを「not-a-virus:AdWare.OSX.Vsrch.a」として検知・ブロックします。

アドウェア

アドウェア

ヒント

ヒント