これまで公式Google Playのアプリから、あらゆる種類のマルウェアが見つかっています。多くのアプリは、厳正な審査を受けていますが、残念ながらモデレーターが発見する前にGoogle Playに公開されてしまうケースがあります。こういった類のマルウェアのなかでも最も頻繁に確認されているのが、購読サービス登録型トロイの木馬です。これに感染するとユーザーは、知らない間に有料サービスに登録されてしまいます。 同じ種類のトロイの木馬のなかには、「Jocker」「MobOk」といったものがあり、過去の 記事 (英語記事)でも触れてきました。なかでもHarlyのメカニズムは、Jockerに似ているため、DCコミックスのJockerの パートナー の名前をアレンジして、Harlyと呼ばれています。この2つのトロイの木馬は、同じ起源を持つと考えられています。

Harlyとは何か

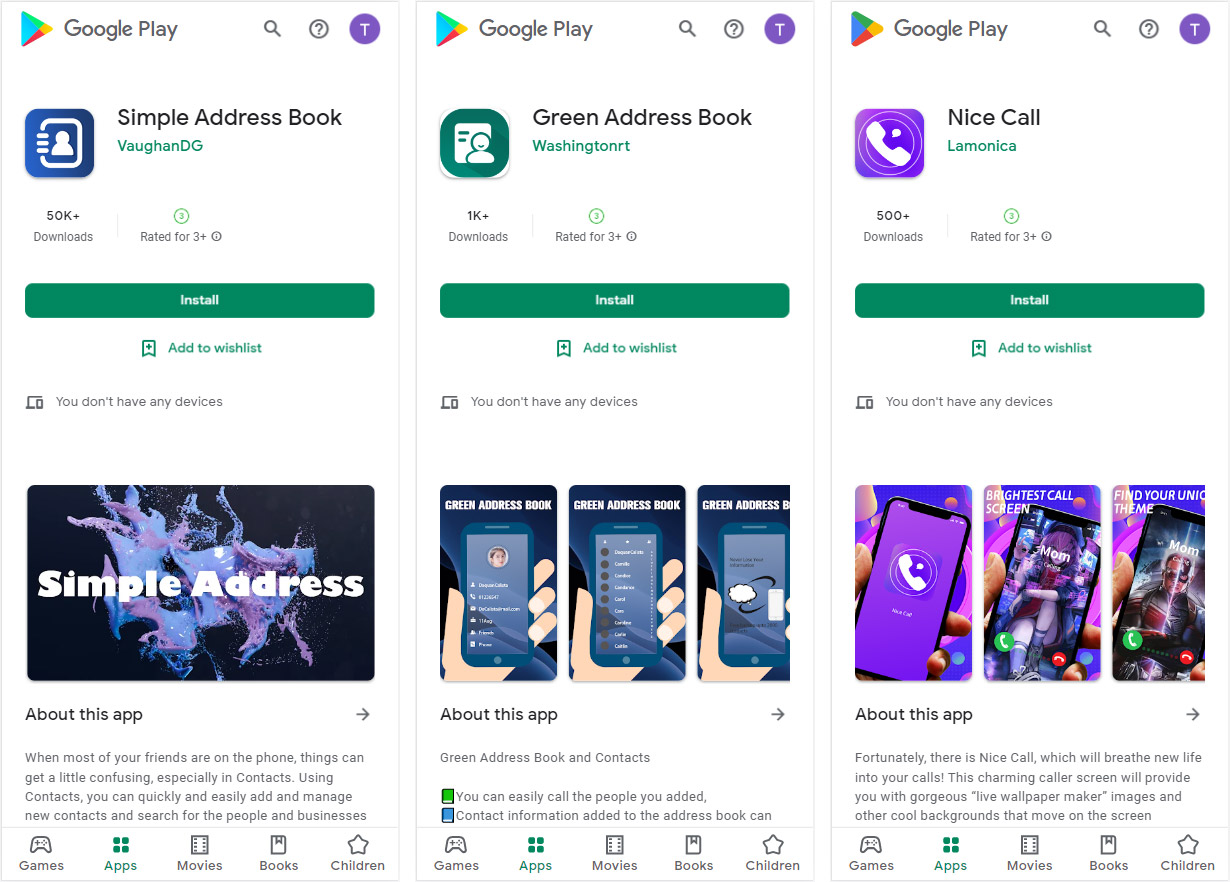

2020年以来、Google PlayでHarlyに感染しているアプリが、190個以上見つかっています。これらのアプリは、控えめに見積もっても、480万回以上ダウンロードされていると推定されていますが、実際はそれ以上だととみられています。

Jockerと同じように、Harly系のトロイの木馬は、認証済みの正規のアプリになりすましています。では、どのような仕組みなのでしょうか。まず詐欺師は、元の正規のアプリをGoogle Playからダウンロードして、それに悪意のあるコードを挿入します。それに異なる名前を付け、感染したものをGoogle Playに登録します。この偽アプリにも、説明欄に書かれている機能がついているため、多くのユーザーは疑いもなくダウンロードして使用を始めてしまいます。

Jocker系トロイの木馬のほとんどは、 多段階式のダウンローダー (英語記事)でした。それらは、詐欺師のC&Cサーバからペイロードを受信します。一方、Harly系のトロイの木馬は、アプリ内にすべてのペイロードが含まれ、異なる手法でそれを復号化し、起動します。

Harlyの仕組み

com.binbin.flashlight (md5: 2cc9ab72f12baa8c0876c1bd6f8455e7)というアプリを例に見てみましょう。これはGoogle Playで、1万回以上ダウンロードされている懐中電灯のアプリです。

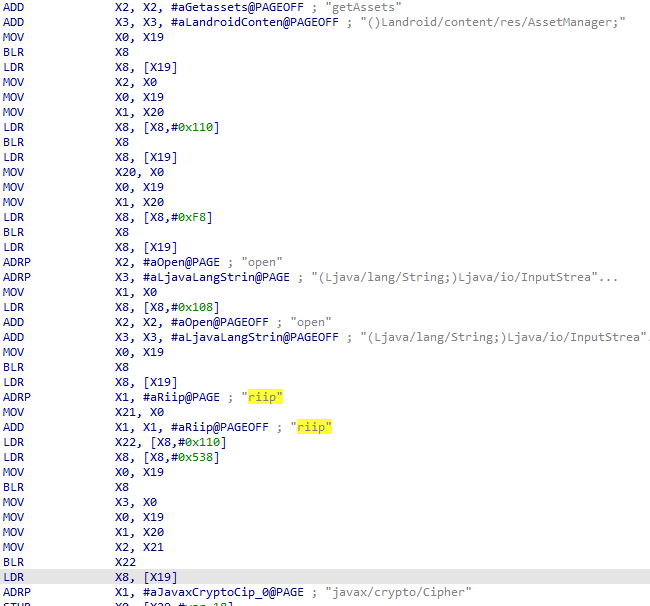

アプリを起動すると、以下の画像のように怪しげなライブラリが読み込まれます。

このライブラリが、アプリのリソースからファイルを復号化します。

興味深いことに、このマルウェアの作成者は、Go や Rust といったプログラミング言語を使っています。しかし、悪意のある SDK (英語ページ)の復号化と読み込むスキルしか持っていないと考えられています。

その他の購読サービス登録型トロイの木馬と同じように、Harlyは、ユーザーのデバイスに関する情報、特にモバイルネットワーク関連の情報を収集します。ユーザーの携帯はモバイルネットワークに切り替えられ、それからトロイの木馬が定期購読するアプリのリスト設定をC&Cサーバに要求します。

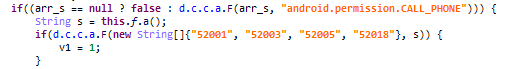

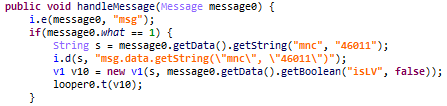

Harlyは、タイのオペレーターでのみはたらくように仕組まれています。まずモバイルネットワークコード MNCs (リンク先は英語ページ)、ネットワーク業者が持つ独自のIDをみて、タイのユーザーかどうかを確認しています。

しかし、テストでMNCが中国電信(チャイナ・テレコム)のコード(46011)を使用していること、その他の手掛かりを考慮すると、マルウェア開発者は、中国国内にいると考えられています。

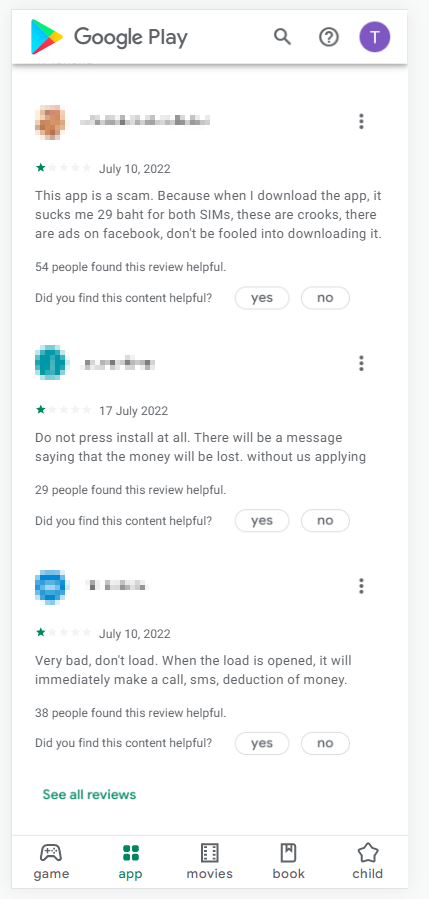

Harlyは、目に見えない形で購読サービスの登録を行うために、アドレスを開きます。そしてJavaSciptを挿入してユーザーの電話番号を入力し、必要なボタンをタップして、テキストメッセージで受け取った確認コードを入力します。その結果、ユーザーは知らない間に定期購入の料金を支払ったことになります。

さらに、このトロイの木馬は、テキストメッセージコードでプロセスが保護されている場合だけでなく、電話のプロセスが保護されている場合でも、購読サービスを登録させることができます。この場合、トロイの木馬は特定の番号に電話をかけて購読登録を完了しています。

当社の製品は、これまでにお話ししたTrojan.AndroidOS.HarlyおよびTrojan.AndroidOS.Piomといった危険な偽アプリを検知しています。

購読サービス登録型トロイの木馬の被害に遭わないために

公式のアプリストアは、マルウェアを含むアプリが拡散しないよう様々な対策を行っています。しかし、100%必ずしも対処できるとは限りません。アプリをインストールする前に、まずGoogle Play上のユーザーレビューを読み、評価を確認することをお勧めします。もちろん、レビューや評価が、偽物の場合もあります。このような種類のマルウェアにだまされないよう万全の準備をするには、信頼できるセキュリティソリューションをインストールすることをお勧めします。

Android

Android

ヒント

ヒント